2020年1月29日。最新版のiPadOS 13.3.1(17D50)がリリースされました。5件のバグ修正と改善、26件のセキュリティ問題(CVE)への対応が含まれています。iPadOS 13.3.1にアップデートすべきか否か、サイズ、更新所要時間、更新後不具合などについて記載しています。

ほとんど同じ内容ですが、iPhone用のiOS13.3.1も同時リリースされています。また、watchOS 6.1.2、macOS Catalina 10.15.3もリリースされています。

iPadOS 13.3.1 アップデートすべき?待つべき?

今回は前回のiPadOS 13.3のリリースから1ヶ月半、3番目の数字が変更されるメンテナンスリリースの位置づけとしてリリースされました。

- 5件のバグ修正と改善

- 26件のセキュリティ問題(30件のCVE)への対応

が行われています。

個人的にiPadはWi-Fi環境でしか利用していないため、大きな不具合には遭遇していません。

- iPhone 11、11 Pro、11 Pro Maxを同時利用の方

- 旧機種でiOS13以降に更新済の方

- macOS Catalina(10.15)以降に更新済の方

- 新機能を使いたい方

はアップデートしましょう。

だいぶ落ち着いてきたような気もしますが、iOS12台の方は、2週間程度様子見としてアップデートを控えた方が安心です。

アップデートする場合にはバックアップを必ず取ってから実施することを強くオススメします。

iPadOS 13.3.1 アップデート後の不具合について

2020年1月30日11:30現在、iPadOS 13.3の9.7インチiPad Pro 1台をiPadOS 13.3.1にアップデートしましたが、

- 文鎮化する

- 起動しない

- 再起動を繰り返す

などの不具合は発生していません。

その他の不具合については気づいたら更新します。

iPadOS 13.3.1 サイズとアップデート所要時間、更新後のパージョンについて

今回のiPadOS 13.3.1のリリースに伴い、手持ちの9.7インチiPad Proのアップデートを実施しました。

アップデートのサイズや所要時間はアップデート前の環境、通信環境に大きく依存しますが、筆者の実績では次のとおりです。

| 機種 | 更新前 バージョン | サイズ | 全体 所要時間 | ダウンロード 所要時間 | インストール 所要時間 | 更新後 バージョン |

|---|---|---|---|---|---|---|

| 9.7インチ iPad Pro | iOS 13.3 (17C54) | 不明 | 23分 | 8分 ※1 | 15分 | iOS 13.3.1 (17D50) |

※1:ドコモSIMのGalaxy S7 edgeのテザリングを使用

アップデートする際には、

- 最低30分、できれば1時間以上iPadを使用しなくて済む時間

- 最低20%以上バッテリが充電された状態であること

- 電源に接続された環境

- 安定したWi-Fi環境

を確保した上でアップデートをしてください。

iPadOS 13.3.1 更新内容について

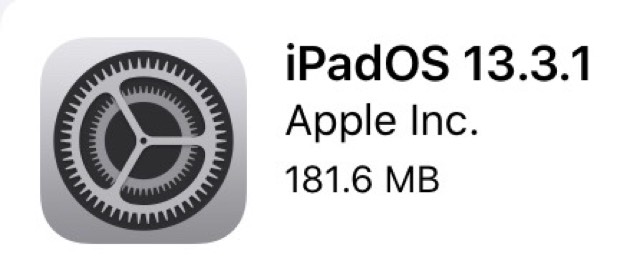

iPad上ではソフトウェア・アップデートで次の画面が表示されます。

iPadOS 13.3の9.7インチiPad Proでは181.6MBでした。

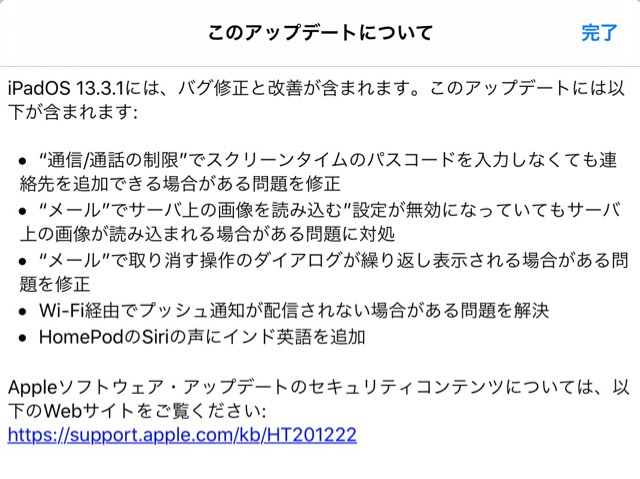

「詳しい情報」をタップすると「このアップデートについて」が表示されます。

「詳しい情報」の内容は「iPadOS 13 のアップデートについて」の「iPadOS 13.3.1」にも同様の内容が記載されています。

iPadOS 13.3.1では、5件のバグ修正と改善が含まれています。

iPadOS 13.3.1

iPadOS 13.3.1には、バグ修正と改善が含まれます。このアップデートには以下が含まれます:

- “通信/通話の制限”でスクリーンタイムのパスコードを入力しなくても連絡先を追加できる場合がある問題を修正

- “メール”でサーバ上の画像を読み込む”設定が無効になっていてもサーバ上の画像が読み込まれる場合がある問題に対処

- “メール”で取り消す操作のダイアログが繰り返し表示される場合がある問題を修正

- Wi-Fi経由でプッシュ通知が配信されない場合がある問題を解決

- HomePodのSiriの声にインド英語を追加

Appleソフトウェア・アップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください: https://support.apple.com/ja-jp/HT201222

iPadOS 13.3.1 のセキュリティアップデートについて

2020年1月30日11:00現在、日本語の情報がありませんが、公式サイト「Apple security updates」から「About the security content of iOS 13.3.1 and iPadOS 13.3.1」を確認すると、iPadOS13.3.1では26件のセキュリティ問題(30件のCVE)に対応しています。

iOS 13.3.1 and iPadOS 13.3.1

Released January 28, 2020

Audio

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2020-3857: Zhuo Liang of Qihoo 360 Vulcan Team

FaceTime

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A remote FaceTime user may be able to cause the local user’s camera self-view to display the incorrect camera

- Description: An issue existed in the handling of the local user’s self-view. The issue was corrected with improved logic.

- CVE-2020-3869: Elisa Lee

ImageIO

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Processing a maliciously crafted image may lead to arbitrary code execution

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2020-3826: Samuel Groß of Google Project Zero

- CVE-2020-3870

- CVE-2020-3878: Samuel Groß of Google Project Zero

IOAcceleratorFamily

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to execute arbitrary code with kernel privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2020-3837: Brandon Azad of Google Project Zero

IPSec

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Loading a maliciously crafted racoon configuration file may lead to arbitrary code execution

- Description: An off by one issue existed in the handling of racoon configuration files. This issue was addressed through improved bounds checking.

- CVE-2020-3840: @littlelailo

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to read restricted memory

- Description: A validation issue was addressed with improved input sanitization.

- CVE-2020-3875: Brandon Azad of Google Project Zero

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to read restricted memory

- Description: A memory initialization issue was addressed with improved memory handling.

- CVE-2020-3872: Haakon Garseg Mørk of Cognite and Cim Stordal of Cognite

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A malicious application may be able to determine kernel memory layout

- Description: An access issue was addressed with improved memory management.

- CVE-2020-3836: Brandon Azad of Google Project Zero

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to execute arbitrary code with kernel privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2020-3842: Ned Williamson working with Google Project Zero

- CVE-2020-3858: Xiaolong Bai and Min (Spark) Zheng of Alibaba Inc, Luyi Xing of Indiana University Bloomington

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to execute arbitrary code with kernel privileges

- Description: A race condition was addressed with improved locking.

- CVE-2020-3831: Corellium, Proteas of Qihoo 360 Nirvan Team

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A malicious application may be able to execute arbitrary code with system privileges

- Description: A type confusion issue was addressed with improved memory handling.

- CVE-2020-3853: Brandon Azad of Google Project Zero

Kernel

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to execute arbitrary code with kernel privileges

- Description: A memory corruption issue was addressed with improved input validation.

- CVE-2020-3860: Proteas of Qihoo 360 Nirvan Team

libxml2

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Processing maliciously crafted XML may lead to an unexpected application termination or arbitrary code execution

- Description: A buffer overflow was addressed with improved size validation.

- CVE-2020-3846: Ranier Vilela

libxpc

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Processing a maliciously crafted string may lead to heap corruption

- Description: A memory corruption issue was addressed with improved input validation.

- CVE-2020-3856: Ian Beer of Google Project Zero

libxpc

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to gain elevated privileges

- Description: An out-of-bounds read was addressed with improved bounds checking.

- CVE-2020-3829: Ian Beer of Google Project Zero

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Turning off “Load remote content in messages” may not apply to all mail previews

- Description: This issue was addressed with improved setting propagation.

- CVE-2020-3873: Alexander Heinrich (@Sn0wfreeze) of Technische Universität Darmstadt, Stuart Chapman

Messages

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A person with physical access to an iOS device may be able to access contacts from the lock screen

- Description: An inconsistent user interface issue was addressed with improved state management.

- CVE-2020-3859: Andrew Gonzalez, Simone PC

Messages

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Users removed from an iMessage conversation may still be able to alter state

- Description: This issue was addressed with improved checks.

- CVE-2020-3844: Ayden Panhuyzen (@aydenpanhuyzen) and Jamie Bishop (@jamiebishop123) of Dynastic, Lance Rodgers of Oxon Hill High School

Phone

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A person with physical access to an iOS device may be able to access contacts from the lock screen

- Description: A lock screen issue allowed access to contacts on a locked device. This issue was addressed with improved state management.

- CVE-2020-3828: an anonymous researcher

Safari Login AutoFill

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A local user may unknowingly send a password unencrypted over the network

- Description: The issue was addressed with improved UI handling.

- CVE-2020-3841: Sebastian Bicchi (@secresDoge) from Sec-Research

Screenshots

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Screenshots of the Messages app may reveal additional message content

- Description: An issued existed in the naming of screenshots. The issue was corrected with improved naming.

- CVE-2020-3874: Nicolas Luckie of Durham College

WebKit

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: A malicious website may be able to cause a denial of service

- Description: A denial of service issue was addressed with improved memory handling.

- CVE-2020-3862: Srikanth Gatta of Google Chrome

WebKit

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Processing maliciously crafted web content may lead to arbitrary code execution

- Description: Multiple memory corruption issues were addressed with improved memory handling.

- CVE-2020-3825: Przemysław Sporysz of Euvic

- CVE-2020-3868: Marcin Towalski of Cisco Talos

WebKit

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Processing maliciously crafted web content may lead to universal cross site scripting

- Description: A logic issue was addressed with improved state management.

- CVE-2020-3867: an anonymous researcher

WebKit Page Loading

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: Processing maliciously crafted web content may lead to arbitrary code execution

- Description: Multiple memory corruption issues were addressed with improved memory handling.

- CVE-2020-3865: Ryan Pickren (ryanpickren.com)

wifivelocityd

- Available for: iPhone 6s and later, iPad Air 2 and later, iPad mini 4 and later, and iPod touch 7th generation

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: The issue was addressed with improved permissions logic.

- CVE-2020-3838: Dayton Pidhirney (@_watbulb)

Additional recognition

IOSurface

- We would like to acknowledge Liang Chen (@chenliang0817) for their assistance.

Photos Storage

- We would like to acknowledge Salman Husain of UC Berkeley for their assistance.

Information about products not manufactured by Apple, or independent websites not controlled or tested by Apple, is provided without recommendation or endorsement. Apple assumes no responsibility with regard to the selection, performance, or use of third-party websites or products. Apple makes no representations regarding third-party website accuracy or reliability. Contact the vendor for additional information.

公開日: 2020 年 01 月 29 日

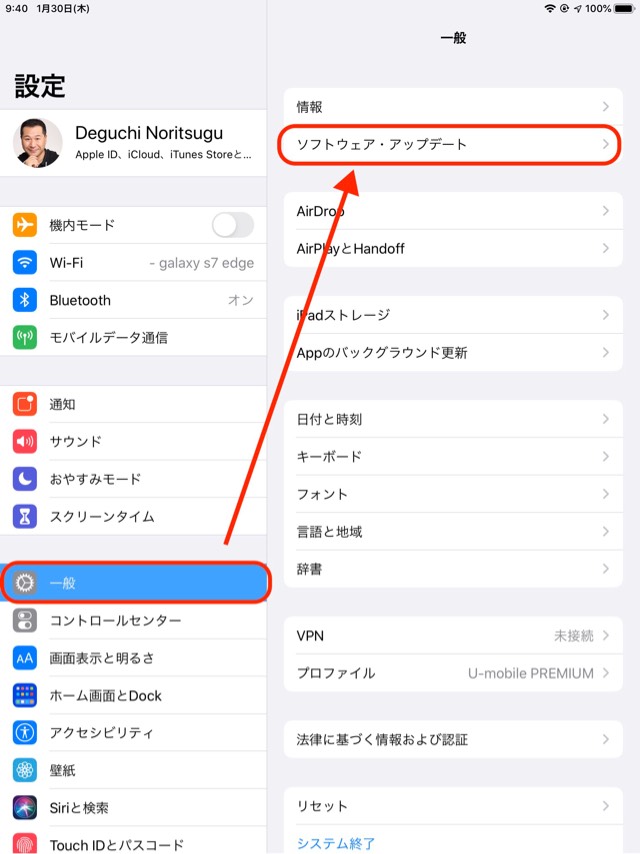

iPadOS 13.3.1 更新手順

1.【設定】アプリを起動します

2.【一般】をタップします

3.【ソフトウェア・アップデート】をタップします

4.「iPadOS 13.3.1」となっていること、サイズを確認し【ダウンロードしてインストール】をタップします

5.パスコードを入力します

6.ソフトウェアのダウンロードが開始されます

7.ダウンロードが完了したら【今すぐインストール】をタップします

8.インストール、再起動が自動的に行われます

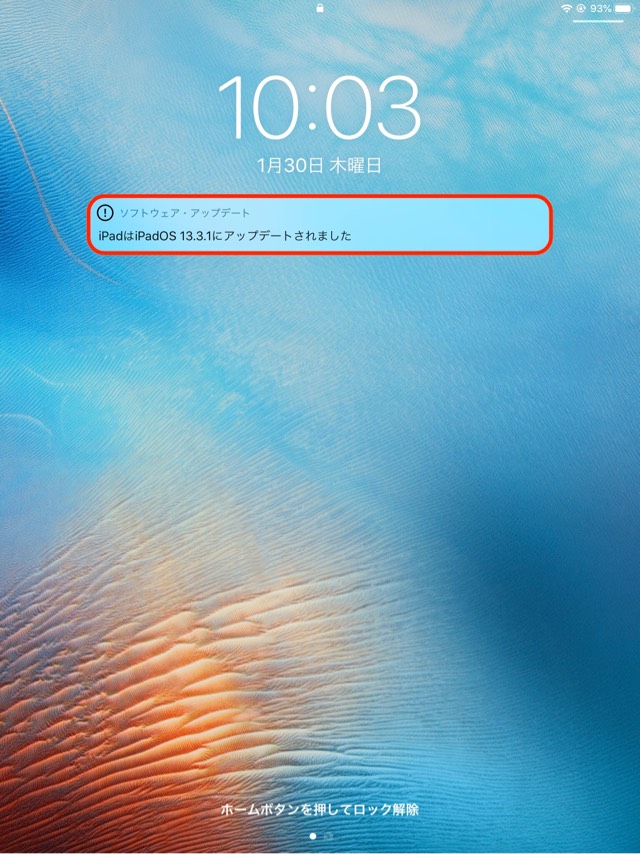

9.待ち受け画面が表示され、iPadはiPadOS 13.3.1にアップデートされました。と表示されます

以上でアップデートは完了しています。

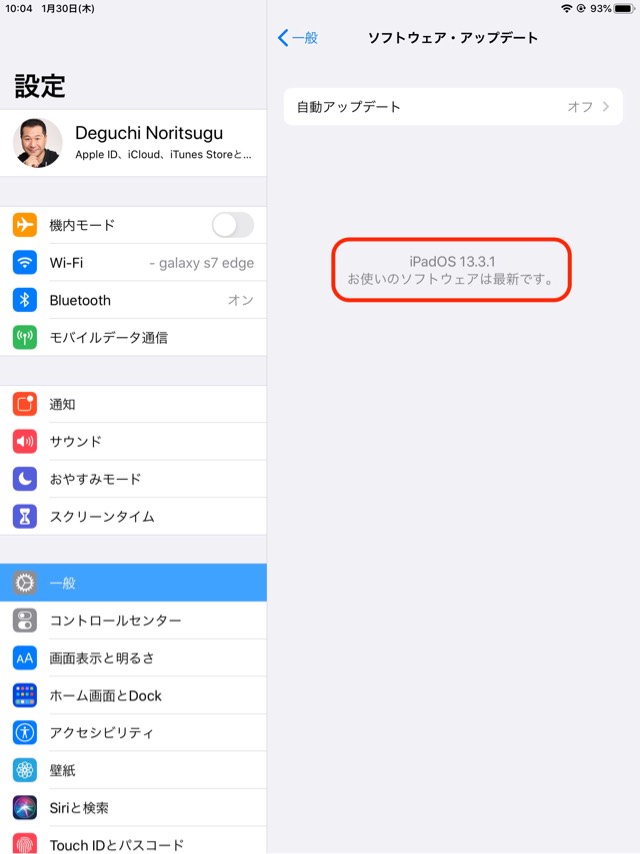

iPadOS 13.3.1 にアップデートされたことの確認手順

ソフトウェア・アップデートでの確認

1.【設定】アプリを起動する

2.【一般】をタップする

3.【ソフトウェア・アップデート】をタップする

4.「iPadOS 13.3.1 お使いのソフトウェアは最新です。」と表示されることを確認する

情報画面での確認手順

1.【設定】アプリを起動する

2.【一般】をタップする

3.【情報】をタップする

4.「システムバージョン」に「13.3.1」と表示されることを確認する

「13.3.1」をタップするとバージョン詳細が表示されるので「13.3.1 (17D50)」と表示されることを確認します。

では、今回はこの辺で。