[macos-release-info]

2019年5月13日(日本時間)。macOSの最新版macOS Mojave 10.14.5がリリースされました。今回もiOS(12.3)、watchOS(5.2.1)との同時リリースとなります。

本記事では、アップデートすべきか否か、修正された内容、アップデートのサイズ・所要時間、ならびにアップデート後の不具合について調査・体験した情報を記載しています。

iOS、watchOSのリリース情報も参考までにご紹介しておきます。

[sanko href=”https://de-gucci.com/release/61772″ title=”iOS12.3リリース。メジャーアップデートなので更新は少し待ったほうが良いかも。アップデートすべき?待つべき?不具合は?サイズ・更新時間・修正内容は?” site=”de-gucci.com”]

[sanko href=”https://de-gucci.com/release/61803″ title=”watchOS 5.2.1リリース。日本ではエクスプローラの文字盤に数字が表示されない不具合に対応。その他18件のセキュリティアップデートを実施。アップデートすべき?待つべき?不具合は?サイズ・更新時間・修正内容は?” site=”de-gucci.com”]

macOS Mojave 10.14.5 アップデートすべき?待つべき?

macOS Mojave 10.14.5は3番目の数字が4→5への変更となるメンテナンスリリースの位置づけとなっています。

が、iPhoneと違って、macOS Mojaveでは新機能の追加なども含まれるため、アップデートにはちょっとだけ気をつけた方が良いかもしれません。

とは言え、個人的にはmacOSのメンテナンスリリースでは大きな不具合に遭遇したことがないので、TimeMachineでバックアップしている方は、最新パックアップ採取後、インストールしても良いと考えています。

万一不具合が発生したらTimeMachineからリストアすればいいし。

TimeMachineによるバックアップ環境がない方もそれほど恐れる必要はないと考えていますが、心配な方はまずは1週間大きな不具合化ないかウォッチしましょう。

macOS Mojave 10.14.4へのアップデート後の不具合の有無について

2019年5月13日11:00現在、

- macOS Mojave 10.14.4のMacBook Retina Early 2015をmacOS Mojave 10.14.5にアップデート

しましたが、

- ペーバーウェイトになる(起動しない)

- 再起動を繰り返す

- 通信できない

等の不具合は発生していません。

何か不具合を見つけた場合には更新します。

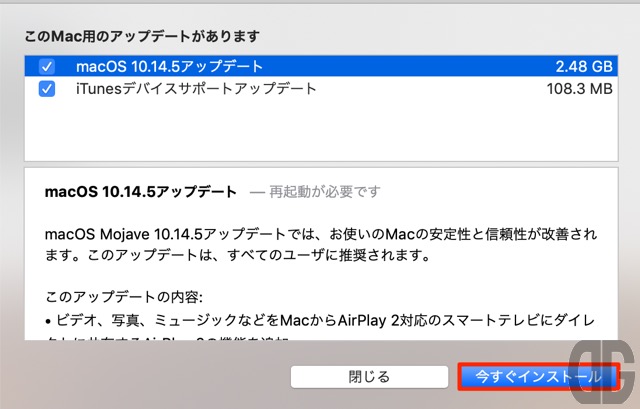

macOS Mojave 10.14.5 のサイズ、アップデート所要時間は?

macOS Mojave 10.14.5のサイズ、アップデート所要時間は次のとおりです。

| 機種 | サイズ | 全体 所要時間 |

ダウンロード 所要時間 |

インストール 所要時間 |

|---|---|---|---|---|

| Macbook Retina, 12-inch, Early 2015 | 2.48GB | 40分 | 4分 (有線LAN) |

36分 |

| Macbook Pro, 13-inch, 2016, Two Thunderbolt 3 ports | 2.79GB | 26分 | 5分 (有線LAN) |

21分 |

実際にはmacOS 10.14.5アップデート2.48GBの他にiTunesデバイスサポートアップデート108.3MBのアップデートが含まれています。40分で更新が終了しましたが、1時間から1時間半程度の時間の余裕があるときにアップデートをすることを推奨します。

TimeMachineによるバックアップを行う場合にはプラスαの時間を確保してください。

Macbookに関しては、

- 安定・高速なWi-FI接続、または、有線LAN

- 電源

環境を整えた上で作業することを強く推奨します。

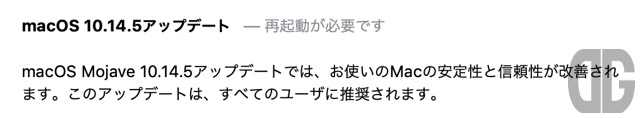

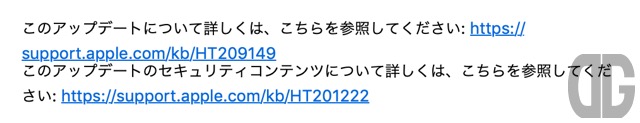

macOS Mojave 10.14.5の修正内容について

Appleの公式サイト「macOS Mojave のアップデートの新機能」には2019年5月13日11:00現在、macOS Mojave 10.14.5の情報は掲載されていません。

日本語版の情報を確認し次第内容を更新します。

ここではアップデート時に表示された詳細情報を紹介します。

macOS Mojave 10.14.5 セキュリティアップデートについて

macOS Mojave 10.14.5で26件のセキュリティ対応を実施しています。

2019年5月14日12:45現在、公式サイト「Apple セキュリティアップデート」にはmacOS 10.14.5に関する日本語の情報が記載されていません。

そのため、英語版の「About the security content of macOS Mojave 10.14.5, Security Update 2019-003 High Sierra, Security Update 2019-003 Sierra」の内容を確認します。

タイトルからmacOS High SIerra 10.13系、macOS Sierra 10.12系のセキュリティアップデートも提供されていることが伺えますがでぐっちの手元に機器がないため実機確認できていないことをご了承ください。

macOS Mojave 10.14.5, Security Update 2019-003 High Sierra, Security Update 2019-003 SierraReleased May 13, 2019

Accessibility Framework

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: An application may be able to read restricted memory

- Description: A validation issue was addressed with improved input sanitization.

- CVE-2019-8603: Phoenhex and qwerty (@_niklasb, @qwertyoruiopz, @bkth_) working with Trend Micro’s Zero Day Initiative

AMD

- Available for: macOS Mojave 10.14.4

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2019-8635: Lilang Wu and Moony Li of TrendMicro Mobile Security Research Team working with Trend Micro’s Zero Day Initiative

Application Firewall

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: An application may be able to execute arbitrary code with kernel privileges

- Description: A logic issue was addressed with improved restrictions.

- CVE-2019-8590: The UK’s National Cyber Security Centre (NCSC)

CoreAudio

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6

- Impact: Processing a maliciously crafted audio file may lead to arbitrary code execution

- Description: A memory corruption issue was addressed with improved error handling.

- CVE-2019-8592: riusksk of VulWar Corp working with Trend Micro’s Zero Day Initiative

CoreAudio

- Available for: macOS Mojave 10.14.4

- Impact: Processing a maliciously crafted movie file may lead to arbitrary code execution

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2019-8585: riusksk of VulWar Corp working with Trend Micro’s Zero Day Initiative

DesktopServices

- Available for: macOS Mojave 10.14.4

- Impact: A malicious application may bypass Gatekeeper checks

- Description: This issue was addressed with improved checks.

- CVE-2019-8589: Andreas Clementi, Stefan Haselwanter, and Peter Stelzhammer of AV-Comparatives

Disk Images

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6

- Impact: An application may be able to read restricted memory

- Description: A validation issue was addressed with improved input sanitization.

- CVE-2019-8560: Nikita Pupyshev of Bauman Moscow State Technological University

Disk Images

- Available for: macOS Mojave 10.14.4

- Impact: A malicious application may be able to read restricted memory

- Description: An out-of-bounds read was addressed with improved bounds checking.

- CVE-2019-8560: Nikita Pupyshev of Bauman Moscow State Technological University

EFI

- Available for: macOS Mojave 10.14.4

- Impact: A user may be unexpectedly logged in to another user’s account

- Description: An authentication issue was addressed with improved state management.

- CVE-2019-8634: Jenny Sprenger and Maik Hoepfel

Intel Graphics Driver

- Available for: macOS Mojave 10.14.4

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2019-8616: Lilang Wu and Moony Li of Trend Micro Mobile Security Research Team working with Trend Micro’s Zero Day Initiative

Intel Graphics Driver

- Available for: macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory initialization issue was addressed with improved memory handling.

- CVE-2019-8629: Arash Tohidi of Solita Oy

IOAcceleratorFamily

- Available for: macOS High Sierra 10.13.6

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2018-4456: Tyler Bohan of Cisco Talos

IOKit

- Available for: macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: A local user may be able to load unsigned kernel extensions

- Description: A validation issue existed in the handling of symlinks. This issue was addressed with improved validation of symlinks.

- CVE-2019-8606: Phoenhex and qwerty (@_niklasb, @qwertyoruiopz, @bkth_) working with Trend Micro’s Zero Day Initiative

Kernel

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: A malicious application may be able to execute arbitrary code with system privileges

- Description: A use after free issue was addressed with improved memory management.

- CVE-2019-8605: Ned Williamson working with Google Project Zero

Kernel

- Available for: macOS Mojave 10.14.4

- Impact: A local user may be able to cause unexpected system termination or read kernel memory

- Description: An out-of-bounds read was addressed with improved bounds checking.

- CVE-2019-8576: Brandon Azad of Google Project Zero, unho Jang and Hanul Choi of LINE Security Team

Kernel

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: An application may be able to cause unexpected system termination or write kernel memory

- Description: A type confusion issue was addressed with improved memory handling.

- CVE-2019-8591: Ned Williamson working with Google Project Zero

Security

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2019-8604: Fluoroacetate working with Trend Micro’s Zero Day Initiative

SQLite

- Available for: macOS Mojave 10.14.4

- Impact: An application may be able to gain elevated privileges

- Description: An input validation issue was addressed with improved memory handling.

- CVE-2019-8577: Omer Gull of Checkpoint Research

SQLite

- Available for: macOS Mojave 10.14.4

- Impact: A maliciously crafted SQL query may lead to arbitrary code execution

- Description: A memory corruption issue was addressed with improved input validation.

- CVE-2019-8600: Omer Gull of Checkpoint Research

SQLite

- Available for: macOS Mojave 10.14.4

- Impact: A malicious application may be able to read restricted memory

- Description: An input validation issue was addressed with improved input validation.

- CVE-2019-8598: Omer Gull of Checkpoint Research

SQLite

- Available for: macOS Mojave 10.14.4

- Impact: A malicious application may be able to elevate privileges

- Description: A memory corruption issue was addressed by removing the vulnerable code.

- CVE-2019-8602: Omer Gull of Checkpoint Research

StreamingZip

- Available for: macOS Mojave 10.14.4

- Impact: A local user may be able to modify protected parts of the file system

- Description: A validation issue existed in the handling of symlinks. This issue was addressed with improved validation of symlinks.

- CVE-2019-8568: Dany Lisiansky (@DanyL931)

sysdiagnose

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6, macOS Mojave 10.14.4

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2019-8574: Dayton Pidhirney (@_watbulb) of Seekintoo (@seekintoo)

Touch Bar Support

- Available for: macOS Sierra 10.12.6, macOS High Sierra 10.13.6

- Impact: An application may be able to execute arbitrary code with system privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2019-8569: Viktor Oreshkin (@stek29)

WebKit

- Available for: macOS Mojave 10.14.4

- Impact: Processing maliciously crafted web content may lead to arbitrary code execution

- Description: Multiple memory corruption issues were addressed with improved memory handling.

- CVE-2019-6237: G. Geshev working with Trend Micro Zero Day Initiative, Liu Long of Qihoo 360 Vulcan Team

- CVE-2019-8571: 01 working with Trend Micro’s Zero Day Initiative

- CVE-2019-8583: sakura of Tencent Xuanwu Lab, jessica (@babyjess1ca_) of Tencent Keen Lab, and dwfault working at ADLab of Venustech

- CVE-2019-8584: G. Geshev of MWR Labs working with Trend Micro Zero Day Initiative

- CVE-2019-8586: an anonymous researcher

- CVE-2019-8587: G. Geshev working with Trend Micro Zero Day Initiative

- CVE-2019-8594: Suyoung Lee and Sooel Son of KAIST Web Security & Privacy Lab and HyungSeok Han and Sang Kil Cha of KAIST SoftSec Lab

- CVE-2019-8595: G. Geshev from MWR Labs working with Trend Micro Zero Day Initiative

- CVE-2019-8596: Wen Xu of SSLab at Georgia Tech

- CVE-2019-8597: 01 working with Trend Micro Zero Day Initiative

- CVE-2019-8601: Fluoroacetate working with Trend Micro’s Zero Day Initiative

- CVE-2019-8608: G. Geshev working with Trend Micro Zero Day Initiative

- CVE-2019-8609: Wen Xu of SSLab, Georgia Tech

- CVE-2019-8610: Anonymous working with Trend Micro Zero Day Initiative

- CVE-2019-8611: Samuel Groß of Google Project Zero

- CVE-2019-8615: G. Geshev from MWR Labs working with Trend Micro’s Zero Day Initiative

- CVE-2019-8619: Wen Xu of SSLab at Georgia Tech and Hanqing Zhao of Chaitin Security Research Lab

- CVE-2019-8622: Samuel Groß of Google Project Zero

- CVE-2019-8623: Samuel Groß of Google Project Zero

- CVE-2019-8628: Wen Xu of SSLab at Georgia Tech and Hanqing Zhao of Chaitin Security Research Lab

WebKit

- Available for: macOS Mojave 10.14.4

- Impact: Processing maliciously crafted web content may result in the disclosure of process memory

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2019-8607: Junho Jang and Hanul Choi of LINE Security Team

Additional recognition

CoreFoundation

- We would like to acknowledge Vozzie and Rami and m4bln, Xiangqian Zhang, Huiming Liu of Tencent’s Xuanwu Lab for their assistance.

Kernel

- We would like to acknowledge an anonymous researcher for their assistance.

PackageKit

- We would like to acknowledge Csaba Fitzl (@theevilbit) for their assistance.

Safari

- We would like to acknowledge Michael Ball of Gradescope by Turnitin for their assistance.

System Preferences

- We would like to acknowledge an anonymous researcher for their assistance.

Information about products not manufactured by Apple, or independent websites not controlled or tested by Apple, is provided without recommendation or endorsement. Apple assumes no responsibility with regard to the selection, performance, or use of third-party websites or products. Apple makes no representations regarding third-party website accuracy or reliability. Risks are inherent in the use of the Internet. Contact the vendor for additional information. Other company and product names may be trademarks of their respective owners.

Published Date:

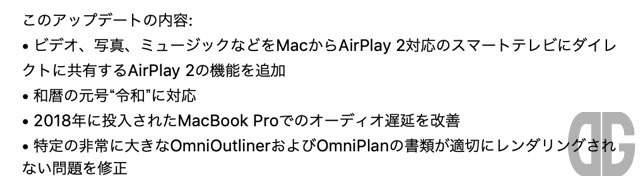

macOS Mojave 10.14.5への手動アップデート手順

macOS Mojave 10.14.5への手動でのアップデート手順は次の通りです。

[timeline]

[tl label=’手順 1′ title=’システム環境設定の起動’]

歯車のマークのアイコンをクリックし、システム環境設定を起動します。

[/tl][tl label=’手順 2′ title=’ソフトウェア・アップデートの起動’]

システム環境設定画面の中で同じく歯車のマークのアイコンをクリックし、ソフトウェア・アップデートを起動します。

[/tl][tl label=’手順 3′ title=’アップデートの開始’]

ソフトウェア・アップデート画面で「今すぐアップデート」ボタンをクリックし、アップデートを開始します。

[/tl][tl label=’手順 4′ title=’アップデートの続行’]

アップデートがダウンロードされていない場合は「macOS 10.14.5アップデート」の行が表示されるので、チェックマークにチェックが入っていることを確認し「今すぐアップデート」ボタンをクリックします。

私の環境ではiTunesデバイスサポートアップデートも表示されたため合わせてアップデートを実施しました。

[/tl][tl label=’手順 5′ title=’アップデートの続行’]

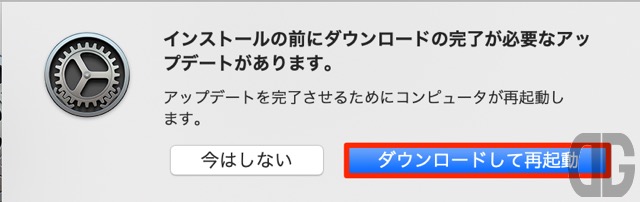

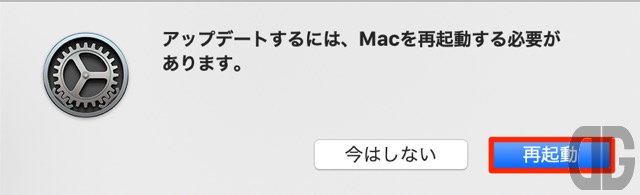

再起動が必要なという確認画面が表示されるので、「ダウンロードして再起動」をクリックします。

[/tl][tl label=’手順 6′ title=’ダウンロードの実施’]

新しいアップデートがMacにダウンロードされます。

[/tl][tl label=’手順 7′ title=’アップデートの続行’]

ダウンロードが完了するとソフトウェア・アップデート画面が再度表示されるので「今すぐアップデート」をクリックします。

[/tl][tl label=’手順 8′ title=’アップデートの続行’]

再起動が必要という確認画面が表示されるので「再起動」ボタンをクリックします。

[/tl][tl label=’手順 9′ title=’アップデートの確認’]

再起動ならびにインストールが実施された後、ログイン画面が表示されるのでログインするとソフトウェア・アップデート画面が表示されます。

「このMacは最新の状態です - macOS Mojave 10.14.5」と表示されることを確認します。

[/tl][tl title=’完了’][/tl][/timeline]

macOS Mojave 10.14.5にアップデートされたことの確認方法(オプション)

ソフトウェア・アップデート画面に10.14.5である旨か表示されればアップデートは完了しています。

その他にアップデートされたことを確認するには次の手順で実施します。

このMacについて画面での確認

[timeline]

[tl label=’手順 1′ title=’メニューバーのリンゴマークをクリック’][/tl]

[tl label=’手順 2′ title=’「このMacについて」をクリック’][/tl]

[tl label=’手順 3′ title=’macOS 10.14.5であることの確認’]

概要画面に「macOS Mojave バージョン10.14.5」と表示されることを確認します。

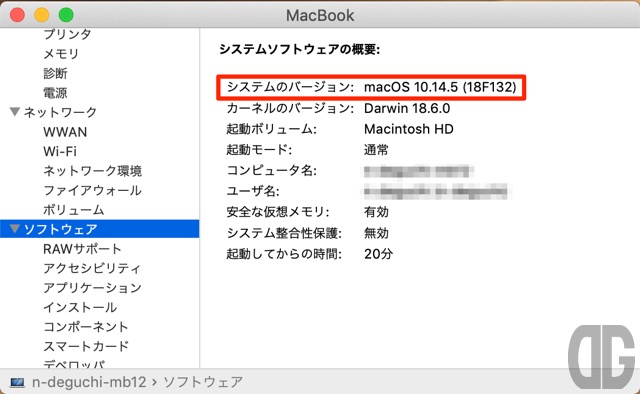

さらに確認するには、「システムレポート」ボタンをクリックし、

表示された画面の左ペインのツリーから「ソフトウェア」をクリックします。

右ペインの「システムソフトウェアの概要」の「システムのバージョン」が「macOS 10.14.4 (18E226)」と表紙されることを確認します。

以上です。

[/tl][tl][/tl][/timeline]

おわりに

macOS Mojaveも10.14.5になりました。

今ところ大きな不具合には出会っていませんが更新ありましたら追記しますね。

最近の傾向でiOSとwatchOSも同時に更新されるので対応が大変ですが、アップデートできるならアップデートしましょう。

では、今回はこの辺で。