[macos-release-info]

- 【更新】2018年12月26日。リンク表記など一部加筆修正しました。(更新履歴)

2018年12月6日。MacとiPhoneは表裏の関係。iOS12.1.1のリリースに合わせて、macOS Mojaveの最新版10.14.2がリリースされました。

本記事ではmacOS Mojave 10.14.2にアップデートすべきか否か、サイズ、更新所要時間、問題の修正点等の情報を記載しています。

iOS12.1.1リリースの情報についてはiOS12.1.1リリース。アップデートすべき?不具合、修正、サイズ、所要時間は?を参照ください。

macOS Mojave 10.14.2にアップデート後に発生した不具合は?

結論:Macbook、iMacの2台へのアップデート時ならびにアップデート後の不具合は発生していません。

Macbook Retina, 12-inch, Early 2016に対してmacOS Mojave 10.14.2のアップデートを実施

筆者の環境では、所有するMacbook Retina, 12-inch, Early 2016 1台に対し、2018年12月6日21:55にアップデートを完了しましたが、文鎮化するなどの現象は発生せず、特に問題なくアップデートすることができました。

- 2018年12月6日22:25現在、通信できない、アプリが起動しないなどの不具合は今のところ発生していません。

その他不具合が発見された場合には追記いたします。

iMac 27-inch, Late 2013に対してmacOS Mojave 10.14.2のアップデートを実施

筆者の環境では、所有するiMac 27-inch, Late 2013 1台に対し、

- 2018年12月6日22:28にアップデートを完了しましたが、文鎮化するなどの現象は発生せず、特に問題なくアップデートすることができました。

- 2018年12月6日22:35現在、通信できない、アプリが起動しないなどの不具合は今のところ発生していません。

その他不具合が発見された場合には追記いたします。

macOS Mojave 10.14.2に上げるべき?待つべき?

今回のmacOS Mojave 10.14.2は不具合の修正やセキュリティアップデートなど、メンテナンスリリースの位置付けのバージョンです。

なので、

- macOS Mojave 10.14以降の方はできるだけ速やかに上げましょう

- それ以外の方もそろそろ上げてもいいんじゃないかと思います

という感じでしょうか。

macOS Mojave 10.14.2のサイズとアップデート所要時間

Wi-FI接続のMacbookと有線LAN接続のiMacのmacOS Mojave 10.14.2のサイズとアップデート所要時間の実績値は次の通り。

| 機種 | サイズ | アップデート所要時間 (合計時間) |

ダウンロード時間 | アップデート時間 |

|---|---|---|---|---|

| Macbook Early 2016 | 2.45GB | 約41分 | 約9分(Wi-Fi) | 約32分 |

| iMac Late 2013 | 2.45GB | 約23分 | 約6分(有線LAN) | 約17分 |

ダウンロードの時間はWi-FIと有線LANの違いを順当に表しているように感じますが、アップデート時間に大きな差が生じました。

SSDストレージの容量がMacbookの512GB(279GB使用)に対し、iMacでは256GB(185GB使用)とサイズに依存しているような気もしますが、こちらはなんとも言えない状況です。

いずれにしても最低30分。基本は1時間、Macを使用せずに済む時間にアップデートを実施しましょう。

macOS Mojave 10.14.2で修正された問題点について

2018年12月12日。公式サイトmacOS Mojave のアップデートの新機能には次のように記載されています(英語版)。

macOS Mojave 10.14.2 アップデート

このアップデートの内容は以下の通りです。

- Wi-Fi 通話時の RTT (リアルタイムテキスト) に対応しました。

- News に、ストーリーを Safari で開くメニュー項目を追加しました。

- iTunes で、メディアを他社製の AirPlay スピーカーから再生できないことがある問題を解決しました。

法人のお客様向けの修正点:

- MDM で作成されたモバイルアカウントやユーザに対して、管理者が MDM 経由で FileVault を有効にすることができるようになりました。

- パスワードポリシーに則ってパスワードの期限が切れた際に、ユーザがログインウインドウで自分のログインパスワードをリセットできるようになりました。

- 2018 年発売モデルの MacBook Pro に接続したディスプレイが、一部の他社製の USB グラフィックスデバイスも接続されている場合に機能しなくなる問題を解決しました。

iOS12.1.1で採用されたRTT(Real Time Text)がmacOSでも使用できるようになった。というのが一番のウリのようです。

macOS Mojave 10.14.2のセキュリティアップデートの内容について

2018年12月12日現在、公式サイトmacOS Mojave 10.14.2、セキュリティアップデート 2018-003 High Sierra、セキュリティアップデート 2018-006 Sierraには次のように書かれています(英語版)。

macOS Mojave 10.14.2、セキュリティアップデート 2018-003 High Sierra、セキュリティアップデート 2018-006 Sierra

2018 年 12 月 5 日リリース

AirMac

- 対象 OS:macOS Mojave 10.14.1

- 影響:悪意のあるアプリケーションに権限を昇格される可能性がある。

- 説明:メモリ処理を強化し、型の取り違え (type confusion) の脆弱性に対処しました。

- CVE-2018-4303:Mohamed Ghannam 氏 (@_simo36)

AMD

- 対象 OS:macOS Sierra 10.12.6、macOS High Sierra 10.13.6、macOS Mojave 10.14.1

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:入力のサニタイズ処理を強化し、検証の脆弱性に対処しました。

- CVE-2018-4462:TrendMicro Mobile Security Research Team の Lilang Wu 氏および Moony Li 氏

カーボンコア

- 対象 OS:macOS Mojave 10.14.1

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4463:Maksymilian Arciemowicz 氏 (cxsecurity.com)

ディスクイメージ

- 対象 OS:macOS Sierra 10.12.6、macOS High Sierra 10.13.6、macOS Mojave 10.14.1

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4465:Pangu Team

Intel Graphics Driver

- 対象 OS:macOS Mojave 10.14.1

- 影響:ローカルユーザにシステムを突然終了されたり、カーネルメモリを読み取られる可能性がある。

- 説明:入力検証を強化することで、領域外読み込みに対処しました。

- CVE-2018-4434:Qihoo 360 Nirvan Team の Zhuo Liang 氏

IOHIDFamily

- 対象 OS:macOS Sierra 10.12.6、macOS High Sierra 10.13.6

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4427:Pangu Team

カーネル

- 対象 OS:macOS Mojave 10.14.1

- 影響:ネットワーク上で特権的な地位を悪用した攻撃者から、サービス運用妨害を受ける可能性がある。

- 説明:脆弱なコードを削除することで、サービス運用妨害の脆弱性に対処しました。

- CVE-2018-4460:Semmle Security Research Team の Kevin Backhouse 氏

カーネル

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.1

- 影響:ローカルユーザがカーネルメモリを読み取れる場合がある。

- 説明:メモリ処理を強化し、メモリ初期化の脆弱性に対処しました。

- CVE-2018-4431:Beyond Security の SecuriTeam Secure Disclosure プログラムにこの脆弱性について報告した、独立したセキュリティ研究者

カーネル

- 対象 OS:macOS Sierra 10.12.6、macOS High Sierra 10.13.6、macOS Mojave 10.14.1

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:ステート管理を改善し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4447:TrendMicro Mobile Security Team の Juwei Lin 氏 (@panicaII) および Zhengyu Dong 氏

カーネル

- 対象 OS:macOS Sierra 10.12.6、macOS High Sierra 10.13.6、macOS Mojave 10.14.1

- 影響:悪意のあるアプリケーションに権限を昇格される可能性がある。

- 説明:制限を強化し、ロジックの脆弱性に対処しました。

- CVE-2018-4435:Google Project Zero の Jann Horn 氏、TrendMicro Mobile Security Team の Juwei Lin 氏 (@panicaII) および Junzhi Lu 氏

カーネル

- 対象 OS:macOS Mojave 10.14.1

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:入力検証を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4461:Google Project Zero の Ian Beer 氏

WindowServer

- 対象 OS:macOS Sierra 10.12.6、macOS High Sierra 10.13.6、macOS Mojave 10.14.1

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4449:Chaitin Security Research Lab の Hanqing Zhao 氏、Yufeng Ruan 氏、Kun Yang 氏

- CVE-2018-4450:Chaitin Security Research Lab の Hanqing Zhao 氏、Yufeng Ruan 氏、Kun Yang 氏

ご協力いただいたその他の方々

LibreSSL

- NCC Group の Keegan Ryan 氏のご協力に感謝いたします。

NetAuth

- Digital Security の Vladimir Ivanov 氏のご協力に感謝いたします。

Simple certificate enrollment protocol (SCEP)

- Aruba、Hewlett Packard Enterprise 子会社の Tim Cappalli 氏のご協力に感謝いたします。

Apple 製以外の製品に関する情報や、Apple が管理または検証していない個々の Web サイトは、推奨や承認なしで提供されています。Apple は他社の Web サイトや製品の選定、性能、使用については一切責任を負いません。Apple は他社の Web サイトの正確性や信頼性については一切明言いたしません。インターネットの使用にはリスクがつきものです。詳しくは各社にお問い合わせください。その他の会社名や製品名は、それぞれの所有者の商標である場合があります。

公開日:

macOS High Sierra 10.13、macOS Sierra 10.12においてもSecurity Update 2018-003 High Sierra, Security Update 2018-006 Sierraとしてセキュリティアップデートがリリースされています。速やかに適用してください。

macOS Mojave 10.14.2へのアップデート手順

注意:macOS MojaveからはApp Storeアプリではなくシステム環境設定からアップデートを行います。

1.[システム環境設定]で[ソフトウェア・アップデート]をクリックします。

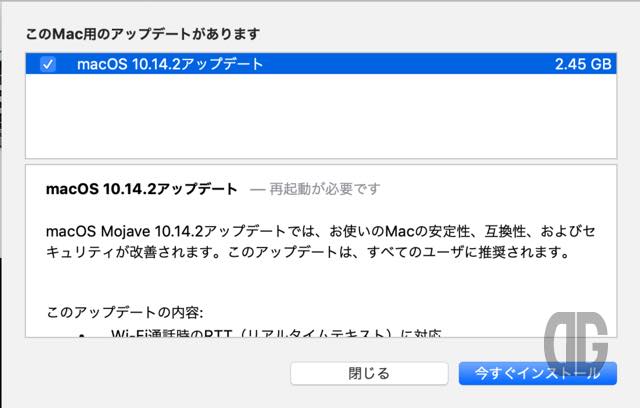

2.「このMac用のアップデートがあります ・macOS 10.14.2アップデート」と表示されていることを確認し「今すぐクリック」ポタンをクリックします。

「詳しい情報」をクリックするとアップデートの内容を確認できます。

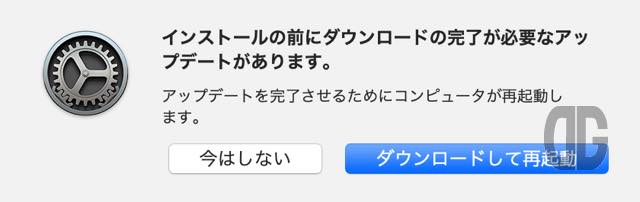

3.確認のダイアログが表示されるので「ダウンロードして再起動」ポタンをクリックします。

ダウンロードが開始されます。2.45GBのサイズがあるので時間がかかりますのでご注意ください。

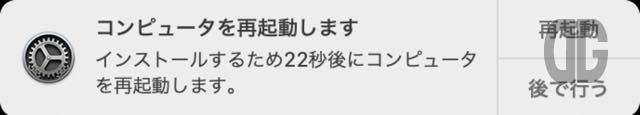

4.ダウンロードが完了すると右上に通知が表示されるので一刻も早く再起動したい場合は「再起動」、あとでインストールしたい場合には「後で行う」をクリックします。なにもしない場合は60秒後に自動的にインストールのための再起動が行われます。

5.再起動が実施され、黒い画面の状態でインストールの進捗バーと残り時間が表示されます。このとき何回か再起動する場合があります。

6.インストールが完了すると自動的にmacOS Mojaveが起動し、macOS Mojave 10.14.2になっていることを確認できます。

更新履歴

- 2018年12月26日。リンク表記など一部加筆修正しました。

- 2018年12月17日。macOS Mojave 10.14.2の更新内容とセキュリティアップデートが日本語対応したので差し替えました。