【更新】2018年12月24日。公式サイトに日本語情報が掲載されていたため差し替えました。

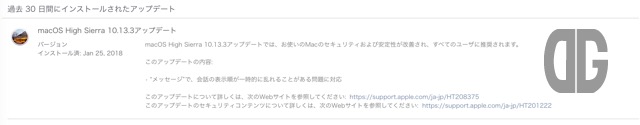

2018年1月24日。iOS11.2.5のリリースに合わせてmacOS High Sierraも10.13.3がリリースされたので早速入れてみましたよ。

Apple製品を使っていることの最大のメリットはAppleがパソコンもスマホもタブレットも家庭用製品も全部1社でハードウェアもソフトウェアも面倒見ていること。

もちろんこれにはいい面もあれば悪い面もあるんですが、ちゃんとした開発を継続的にやってくれているのであれば、良い面の方が圧倒的に多いです。

現在Appleが開発を進めているHomePodが販売開始間近なのかiPhone/iPad用のiOS、MacBook/MacBookPro/iMac用のmacOS High Sierra&iTunesが一斉にHomePod対応としてアップデートされました。

macOS High Sierra については 10.13.3 になります。

目次

macOS High Sierra 10.13.3 に上げるべき?待つべき?

今回のアップデートはマイナーバージョンアップデートで、安定性の向上とセキュリティ問題への対応です。

特にセキュリティについてはmacOS Sierra(10.12)、macOS El Capitan(10.11)のセキュリティ更新も同時にリリースされています。

なので、速やかにアップデートすることをオススメします。

私も自宅のiMacとモバイル用のMacbookの両方にインストールしてみましたが、特に問題は発生していない状況です。

今回のアップデートはマイナーバージョンアップデートで、安定性の向上とセキュリティ問題への対応です。

特にセキュリティについてはmacOS Sierra(10.12)、macOS El Capitan(10.11)のセキュリティ更新も同時にリリースされています。

なので、速やかにアップデートすることをオススメします。

私も自宅のiMacとモバイル用のMacbookの両方にインストールしてみましたが、特に問題は発生していない状況です。

macOS High Sierra 10.13.3 アップデートの内容

公式サイトの情報:macOS High Sierra 10.13.3 アップデートについてによると、iTunesに出てくる情報は「メッセンジャーの会話の表示が一時的に乱れることがある」という1点のみですが、公式サイトの英語の情報では「SMBサーバで接続時に反応が止まることがある」という情報も掲載されています。macOS High Sierra 10.13.3 アップデートについて

macOS High Sierra をお使いのすべての方に、このアップデートをお勧めします。公開日:

macOS High Sierra 10.13.3セキュリティアップデートの内容

加えてセキュリティ関連の更新情報を見るとかなりたくさん修正されています。 公式サイト:macOS High Sierra 10.13.3、セキュリティアップデート 2018-001 Sierra、セキュリティアップデート 2018-001 El Capitanの情報は次の通りです。macOS High Sierra 10.13.3、セキュリティアップデート 2018-001 Sierra、セキュリティアップデート 2018-001 El Capitan2018 年 1 月 23 日リリース オーディオcurl

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6

- 影響:悪意を持って作成されたオーディオファイルを処理すると、任意のコードが実行される可能性がある。

- 説明:入力検証を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4094:延世大学校の Information Security Lab の Mingi Cho 氏、Seoyoung Kim 氏、Young-Ho Lee 氏、MinSik Shin 氏、Taekyoung Kwon 氏

- 2018 年 11 月 16 日に更新

curl

- 対象 OS:macOS High Sierra 10.13.2

- 影響:curl に複数の脆弱性がある。

- 説明:curl に整数オーバーフローの脆弱性がありました。この問題は、配列境界チェック機能を改善することで解決されました。

- CVE-2017-8816:Alex Nichols 氏

- 2018 年 11 月 16 日に追加

EFI

- 対象 OS:macOS High Sierra 10.13.2

- 影響:curl に複数の脆弱性がある。

- 説明:curl に領域外読み込みの脆弱性がありました。この問題は、配列境界チェック機能を改善することで解決されました。

- CVE-2017-8817:OSS-Fuzz により検出

- 2018 年 11 月 16 日に更新

EFI

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

- 説明:Intel マネジメント・エンジンのファームウェア 11.0/11.5/11.6/11.7/11.10/11.20 には、カーネルでバッファオーバーフローを引き起こされ、システムへのローカルアクセス権を持つ攻撃者に任意のコードを実行される脆弱性が複数存在します。

- CVE-2017- 5705:Positive Technologies の Mark Ermolov 氏および Maxim Goryachy 氏

- 2018 年 1 月 30 日に追加

IOHIDFamily

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

- 説明:Intel マネジメント・エンジンのファームウェア 11.0/11.5/11.6/11.7/11.10/11.20 には、カーネルにおいて権限を昇格され、認証されていないプロセスから、特権で保護されているコンテンツに未指定のベクトルでアクセスされる脆弱性が複数存在します。

- CVE-2017- 5708:Positive Technologies の Mark Ermolov 氏および Maxim Goryachy 氏

- 2018 年 1 月 30 日に追加

カーネル

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4098:Siguza 氏

カーネル

- 対象 OS:macOS Sierra 10.12.6、OS X El Capitan 10.11.6

- 影響:アプリケーションにカーネルメモリを読み取られる可能性がある (Meltdown)。

- 説明:投機的実行と間接分岐予測を利用するマイクロプロセッサを搭載したシステムで、ローカルユーザのアクセス権を持つ攻撃者が、データキャッシュのサイドチャネル解析を通じて情報を不正に入手できる可能性がありました。

- CVE-2017-5754:Google Project Zero の Jann Horn 氏、グラーツ工科大学の Moritz Lipp 氏、グラーツ工科大学の Michael Schwarz 氏、グラーツ工科大学の Daniel Gruss 氏、Cyberus Technology GmbH の Thomas Prescher 氏、Cyberus Technology GmbH の Werner Haas 氏、グラーツ工科大学の Stefan Mangard 氏、Paul Kocher 氏、ペンシルベニア大学/メリーランド大学の Daniel Genkin 氏、アデレード大学/Data61 の Yuval Yarom 氏、Rambus (Cryptography Research Division) の Mike Hamburg 氏

カーネル

- 対象 OS:macOS High Sierra 10.13.2

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:メモリ処理を強化し、メモリ初期化の脆弱性に対処しました。

- CVE-2018-4090:Google Project Zero の Jann Horn 氏

- 2018 年 11 月 16 日に更新

カーネル

- 対象 OS:macOS High Sierra 10.13.2

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:ロック処理を強化することで、競合状態の脆弱性に対処しました。

- CVE-2018-4092:Antid0te UG の Stefan Esser 氏

- 2018 年 2 月 8 日に更新、2018 年 11 月 16 日に更新

カーネル

- 対象 OS:macOS High Sierra 10.13.2

- 影響:悪意のあるアプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:入力検証を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4082:Google の Russ Cox 氏

- 2018 年 11 月 16 日に更新

カーネル

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:検証を強化し、ロジックの脆弱性に対処しました。

- CVE-2018-4097:Resecurity, Inc.

カーネル

- 対象 OS:macOS High Sierra 10.13.2

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:入力のサニタイズ処理を強化し、検証の脆弱性に対処しました。

- CVE-2018-4093:Google Project Zero の Jann Horn 氏

カーネル

- 対象 OS:OS X El Capitan 10.11.6、macOS Sierra 10.12.6、macOS High Sierra 10.13.2

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4189:匿名の研究者

- 2018 年 5 月 2 日に追加

LinkPresentation

- 対象 OS:macOS High Sierra 10.13.2

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:入力検証を強化することで、領域外読み込みに対処しました。

- CVE-2018-4169:匿名の研究者

- 2018 年 5 月 2 日に追加、2018 年 11 月 16 日に更新

QuartzCore

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6

- 影響:悪意を持って作成されたテキストメッセージを処理すると、アプリケーションがサービス運用妨害を受ける可能性がある。

- 説明:入力検証を強化し、リソース枯渇の問題に対処しました。

- CVE-2018-4100:Abraham Masri 氏 (@cheesecakeufo)

- 2018 年 11 月 16 日に更新

リモート管理

- 対象 OS:OS X El Capitan 10.11.6、macOS High Sierra 10.13.2、macOS Sierra 10.12.6

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある。

- 説明:Web コンテンツの処理に、メモリ破損の脆弱性がありました。入力検証を強化し、この脆弱性に対処しました。

- CVE-2018-4085:Trend Micro の Zero Day Initiative に協力する Ret2 Systems Inc.

- 2018 年 11 月 16 日に更新

サンドボックス

- 対象 OS:macOS Sierra 10.12.6

- 影響:リモートユーザがルート権限を取得できる場合がある。

- 説明:リモート管理において、アクセス権の問題がありました。この問題は、アクセス権の検証を強化することで解決されました。

- CVE-2018-4298:SupCloud の Tim van der Werff 氏

- 2018 年 7 月 19 日に追加

セキュリティ

- 対象 OS:macOS High Sierra 10.13.2

- 影響:サンドボックス化されたプロセスが、サンドボックスの制約を回避できる可能性がある。

- 説明:サンドボックスの制限を追加で設けて、アクセス関連の脆弱性に対処しました。

- CVE-2018-4091:Mozilla の Alex Gaynor 氏

- 2018 年 11 月 16 日に更新

セキュリティ

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6

- 影響:証明書に名前制約が間違って適用される場合がある。

- 説明:名前制約の処理において、証明書の評価に問題がありました。この問題は、証明書の信頼評価を強化することで解決されました。

- CVE-2018-4086:Netflix の Ian Haken 氏

- 2018 年 11 月 16 日に更新

Touch Bar のサポート

- 対象 OS:macOS High Sierra 10.13.2

- 影響:攻撃者が管理者のパスワードを入力しなくても、管理者の認証を回避できる可能性がある。

- 説明:資格情報の検証にロジックエラーがありました。この問題は、資格情報の検証を強化することで解決されました。

- CVE-2017-13889:Automation Engineering の Glenn G. Bruckno, P.E. 氏、James Barnes 氏、Computer Engineering Politecnico di Milano の Kevin Manca 氏、ニューブランズウィック大学の Rene Malenfant 氏

- 2018 年 6 月 21 日に追加

WebKit

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6

- 影響:悪意のあるアプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:ステート管理を改善し、メモリ破損の脆弱性に対処しました。

- CVE-2018-4083:Google Project Zero の Ian Beer 氏

- 2018 年 2 月 9 日に追加

WebKit

- 対象 OS:macOS High Sierra 10.13.2

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2018-4088:Theori の Jeonghoon Shin 氏

- CVE-2018-4089:Google Project Zero の Ivan Fratric 氏

- CVE-2018-4096:OSS-Fuzz により検出

WebKit ページの読み込み

- 対象 OS:macOS High Sierra 10.13.2

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2018-4147:OSS-Fuzz により検出

- 2018 年 10 月 18 日に追加

Wi-Fi

- 対象 OS:macOS High Sierra 10.13.2

- 影響:悪意を持って作成された Web コンテンツを処理すると、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2017-7830:Jun Kokatsu 氏 (@shhnjk)

- 2018 年 10 月 18 日に追加

- 対象 OS:macOS High Sierra 10.13.2、macOS Sierra 10.12.6、OS X El Capitan 10.11.6

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:入力のサニタイズ処理を強化し、検証の脆弱性に対処しました。

- CVE-2018-4084:Minionz の Hyung Sup Lee 氏、漢陽大学校の You Chan Lee 氏

Apple 製以外の製品に関する情報や、Apple が管理または検証していない個々の Web サイトは、推奨や承認なしで提供されています。Apple は他社の Web サイトや製品の選定、性能、使用については一切責任を負いません。Apple は他社の Web サイトの正確性や信頼性については一切明言いたしません。インターネットの使用にはリスクがつきものです。詳しくは各社にお問い合わせください。その他の会社名や製品名は、それぞれの所有者の商標である場合があります。公開日: