[macos-release-info]

2019年10月30日。macOS Catalina 10.15追加アップデート(19B88)がリリースされてから2週間。前日にiOS13.2がリリースされたのに伴いmacOS Catalina 10.15.1アップデートがリリースされました。

AirPodsへの対応を含む17件の新機能・バグ修正・改善および17件のCVEへの対応が行われています。

アップデートすべきか否か、サイズ、更新所要時間、更新内容、更新後不具合などについて紹介します。

セキュリティコンテンツへの対応についてはmacOS Mojave 10.14.6用のセキュリティアップデート2019-001、macOS High Sierra 10.13.6用のセキュリティアップデート2019-006もリリースされているので、旧OSを利用の方はアップデートすることをオススメします。

また、iPhone用のiOS13.2、iPad用のiPadOS13.2、Apple Watch用のwatchOS6.1がリリースされています。

[card id=”64040″ target=”_blank”]

[card id=”64065″ target=”_blank”]

[card id=”64106″ target=”_blank”]

合わせてご確認ください。

macOS Catalina 10.15.1アップデート アップデートすべき?待つべき?

macOS Catalina 10.15.1アップデートは、3番目の数字が加わるメンテナンスリリースの位置づけ。

とは言っても、

- AirPods Proへの対応を含む17件の新機能・バグ修正・改善

- 16件のセキュリティコンテンツ(CVE)への対応

が含まれており、サイズも4.5GBとかなり大幅な修正となっています。

macOS Catalina 10.15.1アップデートをしても良い方は、

- AirPods Proを利用したい方

- macOS Catalina 10.15にした方

- iOS、iPadOSを10.13以降にアップデートした方

です。

それ以外の方はまだ更新を待った方がいいかもしれません。

あと2週間程度は様子を見てください。

macOS Catalina 10.15.1アップデート 更新後の不具合の有無について

2019年11月2日12:30現在、

- MacBook Retina Early 2015

- MacBook Retina Early 2016

- MacBook Pro 13-inch 2016 Two Thunderbolt 3 ports

の3台にmacOS Catalina 10.15.1アップデートをインストールしましたが、

- 起動しない

- 再起動を繰り返す

- 通信できない

などの不具合は発生していません。

ただし、どのMacでも

- インストール用ファイルのダウンロードが中々完了しない

状態が発生し、アップデートを中断したり、OSの再起動を試みるなどのトライを実施しました。

また、

- iOS13.2のiPhoneでインターネット共有(テザリング)で接続した状態で、PhotoSyncを使って画像ファイルを転送している最中にネットワークが切れ画像か送れない

という現象も発生していますがこちらはiOSの問題の可能性も多々あるかな…と思っています。

その他で言うと、

- 写真アプリでiPhoneの写真が数時間経っても表示されない

- イメージキャプチャでiPhoneの写真が数時間経っても表示されない

という現象が出ていますが、こちらもiPhone XS Maxに約4万枚の写真・動画が保存されている影響を受けている可能性があります。

サイトgori.meではmacOS Catalinaにかなりの不具合が報告されていることがわかります。

[sanko href=”https://gori.me/macosx/macoscatalina/121856″ title=”macOS Catalinaの不具合、アプリの動作不良、各種問題報告まとめ | ゴリミー” site=”ゴリミー” target=”_blank” rel=”noopener noreferrer nofollow”]

その他、何か不具合を見つけた場合には更新します。

macOS Catalina 10.15.1アップデート サイズ、更新所要時間は?

実機で確認したmacOS Catalina 10.15.1アップデートのサイズ、更新所要時間は次のとおりです。

| 機種 | 更新前 バージョン |

サイズ | 全体 所要時間 |

ダウンロード 所要時間 |

インストール 所要時間 |

更新後 バージョン |

|---|---|---|---|---|---|---|

| Macbook Retina, 12-inch, Early 2016 |

19A602 | 4.49GB | 104分 | 65分 ※1 |

42分 | 19B88 |

| Macbook Retina, 12-inch, Early 2016 |

19A602 | 4.49GB | 107分 | 75分 ※2 |

29分 | 19B88 |

| Macbook Pro, 13-inch, 2016, Two Thunderbolt 3 ports |

19A602 | 4.49GB | 162分 ※3 |

15分 ※3 |

32分 | 19B88 |

※1:ドコモSIMを入れたiPhone XS Maxをテザリングで利用。ダウンロード最後の方で不注意で電源オフにしてしまい、再度途中からダウンロードし直し

※2:ダウンロードが完了しない現象が発生し、数回ダウンロードに失敗

※3:ダウンロードが完了しない現象が発生し、複数回再ダウンロード、再起動を実施、途中昼食で1時間程度触らない時間があった

最低2時間、できれば3時間Macを使わずに済む時間を確保ください。

TimeMachineによるバックアップを行う場合にはプラスαの時間を確保してください。

Macbookに関しては、

- 安定・高速なWi-FI接続、または、有線LAN

- 電源

環境を整えた上で作業することを強く推奨します。

macOS Catalina 10.15.1アップデート 修正内容について

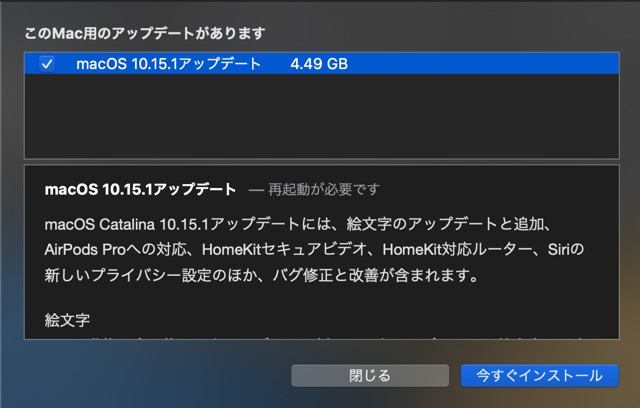

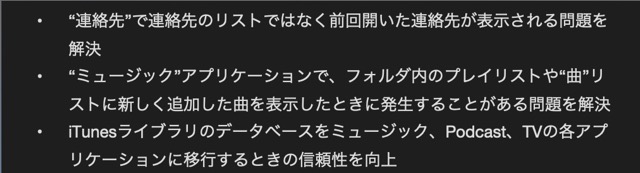

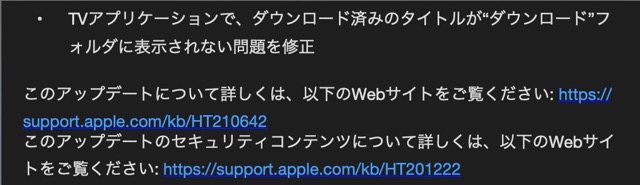

「ソフトウェア・アップデート」の画面には次のように表示されます。

「詳しい情報…」をクリックすると詳細が表示されます。

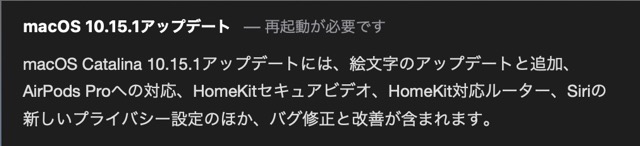

2019年10月17日15:00現在、Appleの公式サイトには「What’s now in the updates for macOS Catalina」という英語の情報しか記載されていませんが、AirPods Proへの対応や絵文字アップデート、Siriの新しいプライバシー設定を含む17件の新機能、バグ修正、改善が含まれています。

macOS Catalina 10.15.1

The macOS Catalina 10.15.1 update includes updated and additional emoji, support for AirPods Pro, HomeKit Secure Video, HomeKit-enabled routers, and new Siri privacy settings, as well as bug fixes and improvements.

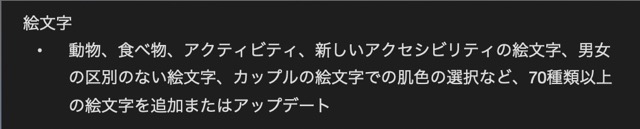

Emoji

- Over 70 new or updated emoji, including animals, food, activities, new accessibility emoji, gender-neutral emoji, and skin tones selection for couple emoji

AirPods support

- AirPods Pro support

Home app

- HomeKit Secure Video enables you to privately capture, store, and view encrypted video from your security cameras and features people, animal, and vehicle detection

- HomeKit enabled routers let you control how your HomeKit accessories communicate over the internet or in your home

- Adds support for AirPlay 2-enabled speakers in scenes and automations

Siri

- Privacy settings to control whether or not to help improve Siri and Dictation by allowing Apple to store audio of your Siri and Dictation interactions

- Option to delete your Siri and Dictation history from Siri Settings

This update also includes the following bug fixes and improvements:

- Restores the ability to view file names in the All Photos view in Photos

- Restores the ability to filter by favorites, photos, videos, edited, and keywords in Days view in Photos

- Fixes an issue where Messages would only send a single notification when the option to repeat alerts was enabled

- Resolves an issue that caused Contacts to launch to the previously opened contact instead of the contact list

- Adds a two-finger swipe gesture for back navigation in Apple News

- Resolves issues that may occur in the Music app when displaying playlists inside folders and newly added songs in the Songs list

- Improves reliability of migrating iTunes library databases into the Music, Podcasts, and TV apps

- Fixes an issue where downloaded titles were not visible in the Downloads folder in the TV app

Enterprise content

- When using the built-in keyboard with a non-U.S. keyboard layout, passwords with certain characters are no longer rejected at the Mac login window.

- When sign in with Apple ID is not allowed by a configuration profile, the Sign In button in System Preferences is now dimmed.

macOS Catalina 10.15.1アップデート セキュリティコンテンツについて

公式サイト「Apple セキュリティアップデート」から「macOS Catalina 10.15.1、セキュリティアップデート 2019-001、セキュリティアップデート 2019-006 のセキュリティコンテンツについて」によると、トータル33件(うちmacOS Catalina 10.15向け16件)のCVEに対応しています。

macOS Catalina 10.15.1、セキュリティアップデート 2019-001、セキュリティアップデート 2019-006

2019 年 10 月 29 日リリース

アカウント

- 対象 OS:macOS Catalina 10.15

- 影響:リモートの攻撃者が、メモリを漏洩させる可能性がある。

- 説明:入力検証を強化することで、領域外読み込みに対処しました。

- CVE-2019-8787:ダルムシュタット工科大学 Secure Mobile Networking Lab の Steffen Klee 氏

App Store

- 対象 OS:macOS Catalina 10.15

- 影響:ローカルの攻撃者が、以前にログイン済みのユーザのアカウントに有効な資格情報がなくてもログインできる可能性がある。

- 説明:ステート管理を改善し、認証の脆弱性に対処しました。

- CVE-2019-8803:Kiyeon An 氏、차민규 (CHA Minkyu) 氏

AppleGraphicsControl

- 対象 OS:macOS Catalina 10.15

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:入力のサニタイズ処理を強化し、検証の脆弱性に対処しました。

- CVE-2019-8817:Arash Tohidi 氏

AppleGraphicsControl

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8716:Qi’anxin Group の Legendsec の Codesafe Team の Zhiyi Zhang 氏、Qihoo 360 Vulcan Team の Zhuo Liang 氏

関連ドメイン

- 対象 OS:macOS Catalina 10.15

- 影響:URL の処理が適切を欠き、データが流出する可能性がある。

- 説明: URL の解析に脆弱性が存在します。入力検証を強化し、この脆弱性に対処しました。

- CVE-2019-8788: Juha Lindstedt 氏 (パキスタン)、Mirko Tanania 氏、Zero Keyboard Ltd の Rauli Rikama 氏

オーディオ

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:悪意を持って作成されたオーディオファイルを処理すると、任意のコードが実行される可能性がある。

- 説明:ステート管理を改善し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8706:Ant-financial Light-Year Security Lab の Yu Zhou 氏

オーディオ

- 対象 OS:macOS High Sierra 10.13.6、macOS Catalina 10.15

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8785:Google Project Zero の Ian Beer 氏

- CVE-2019-8797:SSD Secure Disclosure に協力する 08Tc3wBB 氏

ブック

- 対象 OS:macOS Catalina 10.15

- 影響:悪意を持って作成された iBooks ファイルを解析すると、ユーザ情報が漏洩する可能性がある。

- 説明:symlinks の処理に、検証不備の脆弱性がありました。この問題は、シンボリックリンクの検証を強化することで解決されました。

- CVE-2019-8789:ルーベン・カトリック大学 imec-DistriNet の Gertjan Franken 氏

連絡先

- 対象 OS:macOS Catalina 10.15

- 影響:悪意のある連絡先を処理すると、UI を偽装される可能性がある。

- 説明:ステート管理を改善し、ユーザインターフェイス不一致の脆弱性に対処しました。

- CVE-2017-7152:Thinking Objects GmbH (to.com) の Oliver Paukstadt 氏

CUPS

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:ネットワーク上の特権的な地位を利用した攻撃者が、重要なユーザ情報を漏洩させる可能性がある。

- 説明:入力検証を強化し、入力検証の脆弱性に対処しました。

- CVE-2019-8736:ING Tech Poland (ingtechpoland.com) の Pawel Gocyla 氏

CUPS

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:悪意を持って作成された文字列を処理すると、ヒープ破損が起きる可能性がある。

- 説明:メモリ処理を強化し、メモリ消費の脆弱性に対処しました。

- CVE-2019-8767:Stephen Zeisberg 氏

CUPS

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:ネットワーク上で特権的な地位を悪用した攻撃者から、サービス運用妨害を受ける可能性がある。

- 説明:検証を強化し、サービス運用妨害の脆弱性に対処しました。

- CVE-2019-8737:ING Tech Poland (ingtechpoland.com) Pawel Gocyla 氏

ファイルの隔離

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:悪意のあるアプリケーションに権限を昇格される可能性がある。

- 説明:この問題は、脆弱なコードを削除することで解決されました。

- CVE-2019-8509:Ant-Financial LightYear Labs の CodeColorist 氏

ファイルシステムイベント

- 対象 OS:macOS High Sierra 10.13.6、macOS Catalina 10.15

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8798:Trend Micro の Zero Day Initiative に協力する ABC Research s.r.o.

グラフィックス

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:悪意のあるシェーダーを処理すると、アプリケーションが予期せず終了したり、任意のコードが実行されたりする可能性がある。

- 説明:入力検証を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2018-12152:Cisco Talos の Piotr Bania 氏

- CVE-2018-12153:Cisco Talos の Piotr Bania 氏

- CVE-2018-12154:Cisco Talos の Piotr Bania 氏

グラフィックドライバ

- 対象 OS:macOS Catalina 10.15

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8784:Webinar, LLC の Vasiliy Vasilyev 氏および Ilya Finogeev 氏

Intel Graphics Driver

- 対象 OS:macOS Catalina 10.15

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8807:Didi Research America の Yu Wang 氏

IOGraphics

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:ローカルユーザにシステムを突然終了されたり、カーネルメモリを読み取られる可能性がある。

- 説明:配列境界チェック機能を改善することで、領域外読み込みの脆弱性に対処しました。

- CVE-2019-8759:360 Nirvan Team の another 氏

iTunes

- 対象 OS:macOS Catalina 10.15

- 影響:信頼されていないディレクトリで iTunes のインストーラを実行すると、任意のコードが実行される可能性がある。

- 説明:iTunes のセットアッププログラムにおけるダイナミックライブラリの読み込み処理に問題がありました。この問題は、パスの検索を改善することで解決されました。

- CVE-2019-8801:Qihoo 360 CERT の Hou JingYi 氏 (@hjy79425575)

カーネル

- 対象 OS:macOS Catalina 10.15

- 影響:アプリケーションが、制限されたメモリを読み取れる可能性がある。

- 説明:入力のサニタイズ処理を強化し、検証の脆弱性に対処しました。

- CVE-2019-8794:SSD Secure Disclosure に協力する 08Tc3wBB 氏

カーネル

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6、macOS Catalina 10.15

- 影響:アプリケーションにカーネル権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8786:匿名の研究者

カーネル

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:悪意のあるアプリケーションが、カーネルメモリのレイアウトを判断できる可能性がある。

- 説明:IPv6 パケットの処理に、メモリ破損の脆弱性が存在します。この問題はメモリ管理を改善することで解決されました。

- CVE-2019-8744:Qihoo 360 Vulcan Team の Zhuo Liang 氏

libxml2

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:libxml2 に複数の脆弱性がある。

- 説明:入力検証を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2019-8749:OSS-Fuzz により検出

- CVE-2019-8756:OSS-Fuzz により検出

libxslt

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:libxslt に複数の脆弱性がある。

- 説明:入力検証を強化し、複数のメモリ破損の脆弱性に対処しました。

- CVE-2019-8750:OSS-Fuzz により検出

マニュアルページ

- 対象 OS:macOS High Sierra 10.13.6、macOS Catalina 10.15

- 影響:悪意のあるアプリケーションがルート権限を取得できる場合がある。

- 説明:ロジックを改良し、検証の脆弱性に対処しました。

- CVE-2019-8802:Csaba Fitzl 氏 (@theevilbit)

PluginKit

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:ローカルユーザが、任意のファイルの存在を確認できる可能性がある。

- 説明:制限を強化し、ロジックの脆弱性に対処しました。

- CVE-2019-8708:匿名の研究者

PluginKit

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:メモリ処理を強化し、メモリ破損の脆弱性に対処しました。

- CVE-2019-8715:匿名の研究者

システム機能拡張

- 対象 OS:macOS Catalina 10.15

- 影響:アプリケーションにシステム権限を取得され、任意のコードを実行される可能性がある。

- 説明:エンタイトルメントの確認処理に検証不備の脆弱性がありました。この問題は、プロセスエンタイトルメントの検証を強化することで解決されました。

- CVE-2019-8805:VMware Carbon Black TAU の Scott Knight 氏 (@sdotknight)

UIFoundation

- 対象 OS:macOS High Sierra 10.13.6、macOS Mojave 10.14.6

- 影響:悪意を持って作成されたテキストファイルを解析すると、ユーザ情報が漏洩する可能性がある。

- 説明:この問題は、チェックを強化することで解決されました。

- CVE-2019-8761:SpectX の Renee Trisberg 氏

ご協力いただいたその他の方々

CFNetwork

- Google の Lily Chen 氏のご協力に感謝いたします。

カーネル

- Google Project Zero の Brandon Azad 氏および Google Project Zero の Jann Horn 氏のご協力に感謝いたします。

libresolv

- Google の enh 氏のご協力に感謝いたします。

Postfix

- Puppet の Chris Barker 氏のご協力に感謝いたします。

プロファイル

- Csaba Fitzl 氏 (@theevilbit) のご協力に感謝いたします。

python

- 匿名の研究者のご協力に感謝いたします。

VPN

- Second Son Consulting, Inc. の Royce Gawron 氏のご協力に感謝いたします。

Apple 製以外の製品に関する情報や、Apple が管理または検証していない個々の Web サイトは、推奨や承認なしで提供されています。Apple は他社の Web サイトや製品の選定、性能、使用については一切責任を負いません。Apple は他社の Web サイトの正確性や信頼性については一切明言いたしません。インターネットの使用にはリスクがつきものです。詳しくは各社にお問い合わせください。その他の会社名や製品名は、それぞれの所有者の商標である場合があります。

公開日:

macOS Catalina 10.15.1アップデート アップデート手順

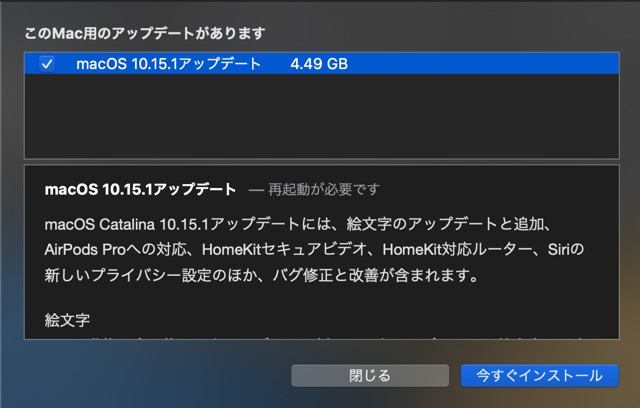

[timeline][tl title=’1.【システム環境設定】アイコンをクリックし起動します。’]

[/tl][tl title=’2.【ソフトウェア・アップデート】アイコンをクリックします。’]

[/tl][tl title=’3.「このMac用のアップデートがあります macOS 10.15.1アップデート」と表示されることを確認します。’]

[/tl][tl title=’4.【詳しい情報…】をクリックし、macOS Catalina 10.15.1アップデートのサイズ、アップデートの内容を確認します。’]

[/tl][tl title=’5.【今すぐアップデート】をクリックします。’]

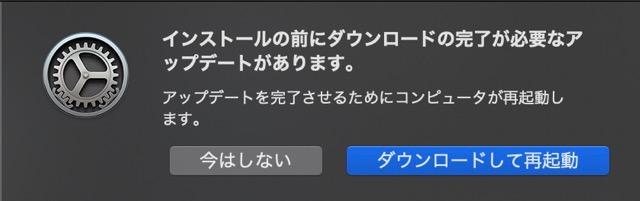

[/tl][tl title=’6.【ダウンロードして再起動】をクリックします。’]

[/tl][tl title=’7.自動的にダウンロードが開始されます。’]

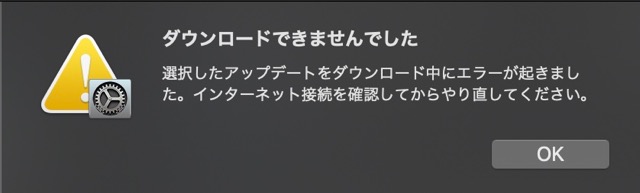

ダウンロードに失敗すると次のようなダイアログボックスが表示されるので【OK】ボタンをクリックし、再度ダウンロードし直します。

[/tl][tl title=’8.ダウンロードが完了したら【今すぐアップデート】をクリックします。’]

[/tl][tl title=’9.【再起動】をクリックします。’]

自動的に再起動、インストールが実施されます。

[/tl][tl title=’10.ログイン後「このMacは最新の状態です – macOS Catalina 10.15.1」と表示されることを確認します。’]

以上でmacOS Catalina 10.15.1アップデートのインストールは完了です。

[/tl][tl][/tl][/timeline]

macOS Catalina 10.15.1アップデート 適用確認方法

macOS catalina 10.15追加アップデートがインストールされているか確認するには次の手順で確認します。

[timeline]

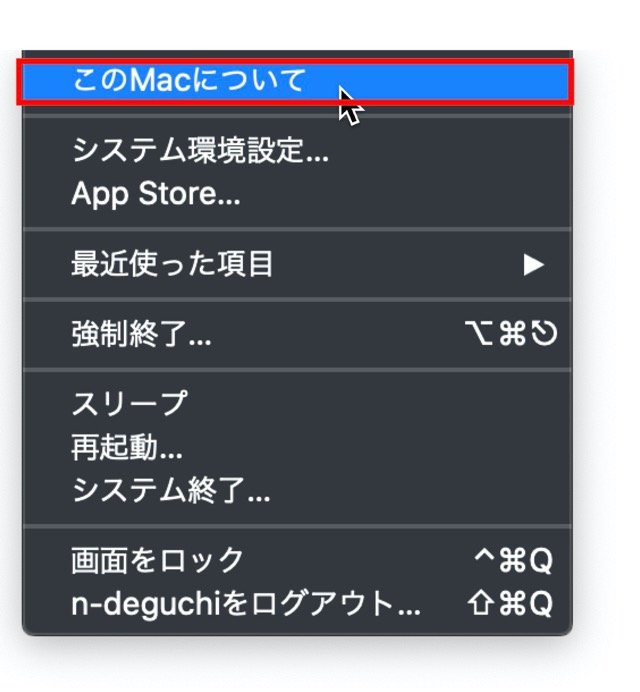

[tl title=’1.メニューバーの【リンゴマーク】をクリックします。’]

[/tl][tl title=’2.【このMacについて】をクリックします。’]

[/tl][tl title=’3.macOS Catalina バージョン 10.15.1と表示されることを確認し【システムレポート…】をクリックします。’]

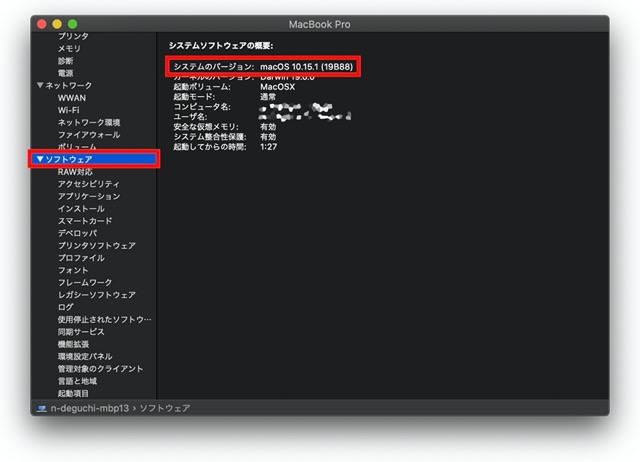

[/tl][tl title=’4.左ペインをスクロールし【ソフトウェア】をクリックします。’]

[/tl][tl title=’5.「システムのバージョン」が「macOS 10.15.1 (19B88)」と表示されることを確認します。’]

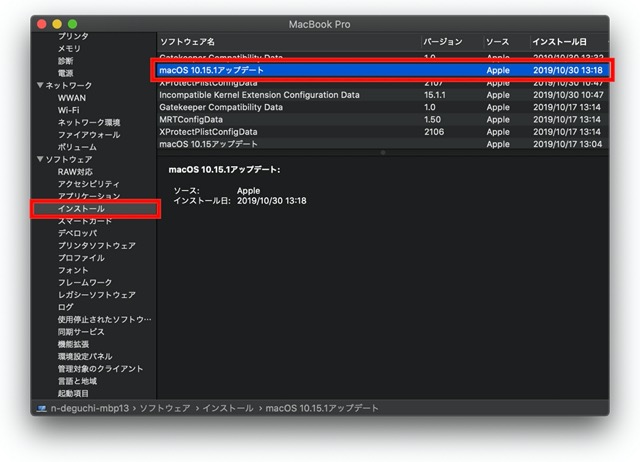

[/tl][tl title=’6.左ペインの【インストール】をクリックし、右ペインに「macOS 10.15.1アップデート」が存在することを確認します。’]

以上で確認は終了です。

[/tl][tl][/tl][/timeline]

おわりに

macOS Catalinaも10.15.1のメンテナンスリリースが登場しました。

が、iOSの不安定っぷりを見るとmacOS Catalinaについてもまだまだ余談を許さない状況のように見受けられます。

私の環境では今ところ大きな不具合には出会っていませんが、ごリミーではmacOS Catalinaもかなりダメっぽい状況が見て取れます。

[sanko href=”https://gori.me/macosx/macoscatalina/121856″ title=”macOS Catalinaの不具合、アプリの動作不良、各種問題報告まとめ | ゴリミー” site=”ゴリミー” target=”_blank” rel=”noopener noreferrer nofollow”]

何か不具合があった場合には更新していきます。

では、今回はこの辺で。

[macos-release-list]