[ios-release-info]

2019年7月23日。iPhone/iPadのOSであるiOSの最新版、iOS12.4がリリースされました。早速インストールしましたので、アップデートすべきか否か、変更点、更新所要時間、導入後の不具合発生有無、更新手順などについてご紹介します。

また、ここ最近の流れの通り、Mac用のOSであるmacOS Mojave(10.14.6)、Apple Watch用のOSであるwatchOS(5.3)と同時リリースとなっています。

macOS、watchOSの更新情報については次のリンクから詳細をご確認ください。

[sanko href=”https://de-gucci.com/release/62531″ title=”macOS10.14.6リリース。4件の問題、24件のセキュリティー問題に対応。アップデートすべきか否か、変更点、所要時間、導入後の不具合の有無、更新手順についてご紹介” site=”de-gucci.com” target=”_blank”]

[sanko href=”https://de-gucci.com/release/62582″ title=”watchOS5.3リリース。iOSに呼応してのメジャーアップデート?3件の修正・改善、16件のセキュリティ問題に対応。アップデートすべきか否か、変更点、所要時間、導入後の不具合の有無、更新手順についてご紹介” site=”de-gucci.com” target=”_blank”]

では、iOS12.4の詳細を見ていきましょう。

iOS 12.4 アップデートすべき?待つべき?

今回はiOS 12.3.1からiOS 12.4と2番目の数字の更新となっており、メジャーアップデートの位置づけとなります。

メジャーアップデートでは新機能の追加を含む更新となるのが基本で、今回はiPhoneの移行方法として古いiPhoneから新しいiPhoneにワイヤレスで直接転送移行できる機能が導入されています。

iOS 12.4へのアップデートをしても良い方

iOS 12.4へアップデートしても良い方は次のとおりです。

- iPhoneの機種変をワイヤレスで行いたい方

- まもなく日本で発売されるHomePodを速攻で購入する予定のある方

- AppleWatchのトランシーバー機能を利用している方、利用したい方

- セキュリティ意識の高い方

- とにかく最新版を使いたい方

iOS 12.4へのアップデートを待った方が良い方

今回はメジャーアップデートということで、新機能対応により、

- iPhoneが再起動を繰り返す

- 文鎮化する(起動しなくなる)

- 通信できなくなる

などの不具合が発生する可能性が通常のアップデート(マイナーアップデート)より高くなります。

なので、iOS 12.4へのアップデートを待つという選択肢もあります。

- 最新版は何が起こるかわからないので不安な方

- じっくり待ってから対応したい方

- iOS11以前のiOSを利用されている方

- 心配性な方

これらに該当する方は、2週間程度更新を待って、不具合が発生しないか確認するのもアリだと思います。

なお、iOS11以前の方は機種変のタイミングで、アプリから入れ直して設定のし直しから実施するのが一番リスクが少ないのではないかと考えます。(移行できない、最新iOSで動作しないアプリは今のiPhoneをWi-Fi接続で使い続けるなど)

ご検討ください。

iOS 12.4にアップデート後の不具合の発生の有無について

2019年7月24日15:30現在、iPhone XS Max、9.7インチiPad Proを更新しましたが、

- 文鎮になる(起動しない)

- 再起動を繰り返す

- 通信できない

等の不具合は発生していません。

- Safari

- メール

- LINE

- 写真

- カメラ

- Skitch

- SLPRO X

等を利用しましたが、気づくような不具合は発生していません。

何か不具合を見つけた場合には更新します。

iOS 12.4 のサイズとアップデート所要時間、パージョンについて

今回のiOS 12.4のリリースに伴い、手持ちのiPhone XS Max、9.7インチiPad Proの2台のアップデートを実施しました。

アップデートのサイズや所要時間はアップデート前の環境、通信環境に大きく依存しますが次のとおりです。

| 機種 | 更新前iOS | サイズ | 全体 所要時間 |

ダウンロード 所要時間 |

インストール 所要時間 |

バージョン |

|---|---|---|---|---|---|---|

| iPhone XS Max | iOS12.3.1 | 394.4MB | 16分 | 7分 | 9分 | 16G77 |

| 9.7インチiPad Pro | iOS12.3.1 | 315.4MB | 12分 | 5分 | 7分 | 16G77 |

アップデートする際には、

- 最低30分、できれば1時間以上iPhone/iPadを使用しなくて済む時間

- 電源に接続された環境

- 安定したWi-Fi環境

を確保した上でアップデートをしてください。

iOS 12.4の修正内容について

iOS 12.4はメジャーアップデートということで、新機能の追加が盛り込まれています。。

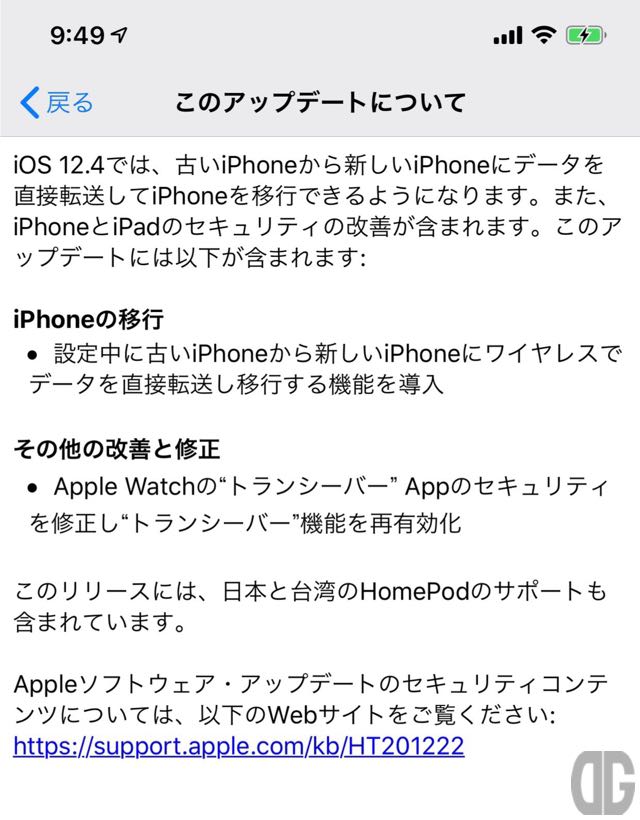

公式サイト「iOS12のアップデートについて」の「iOS 12.4」には次の記載がされています。

iOS 12.4

iOS 12.4では、古いiPhoneから新しいiPhoneにデータを直接転送してiPhoneを移行できるようになります。また、iPhoneとiPadのセキュリティの改善が含まれます。このアップデートには以下が含まれます:

iPhoneの移行

- 設定中に古いiPhoneから新しいiPhoneにワイヤレスでデータを直接転送し移行する機能を導入

その他の改善と修正

- Apple Watchの“トランシーバー” Appのセキュリティを修正し“トランシーバー”機能を再有効化

このリリースには、日本と台湾のHomePodのサポートも含まれています。

Appleソフトウェア・アップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください: https://support.apple.com/kb/HT201222

コードの修正により上記に記載されていない内容の不具合が修正されている場合もあります。

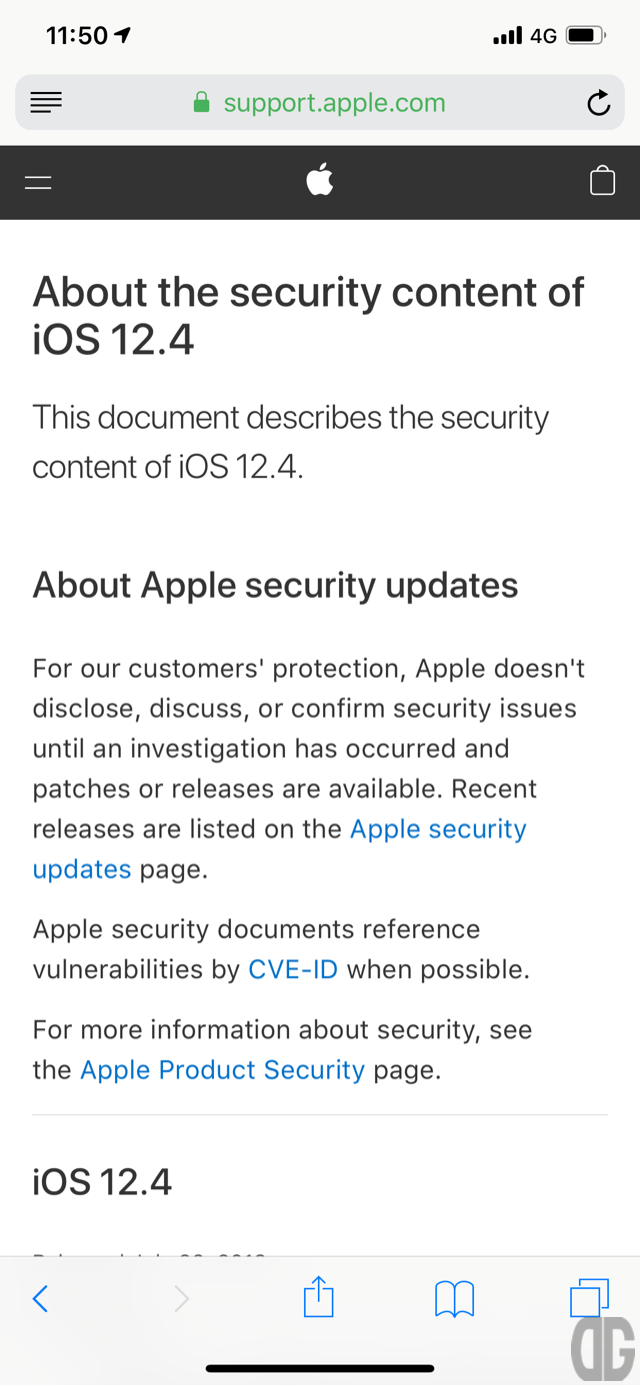

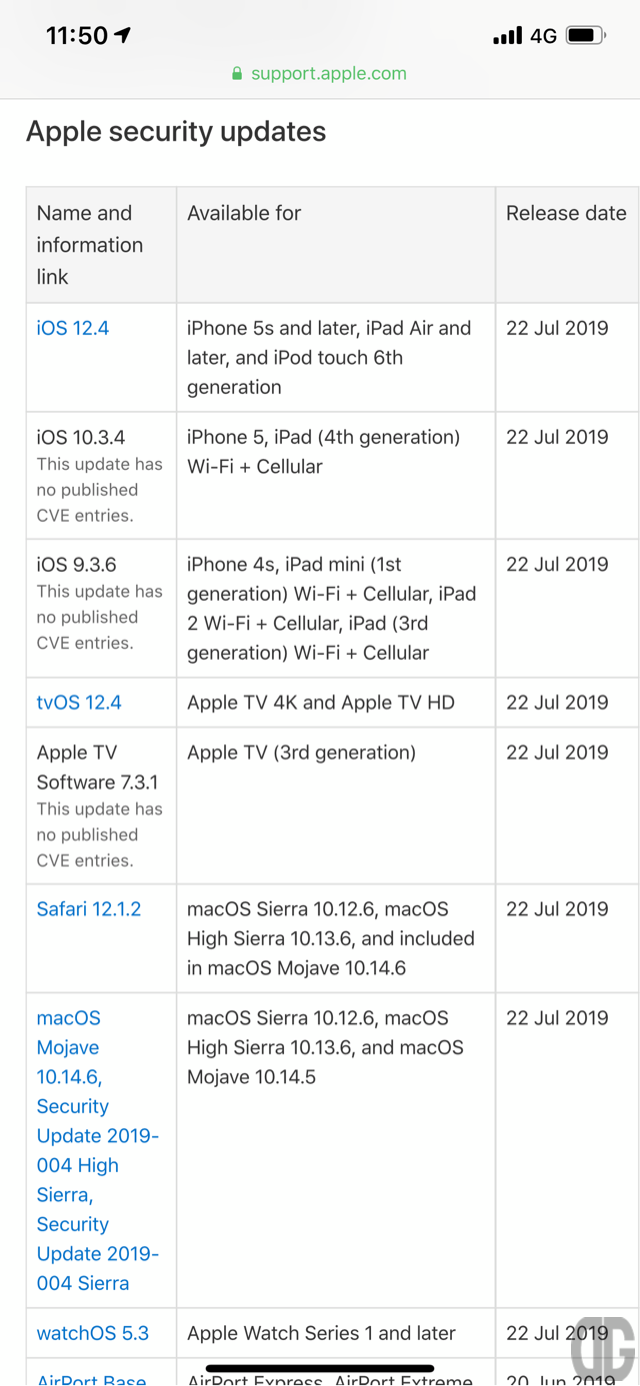

iOS 12.4のセキュリティコンテンツについて

公式サイト「About the security content of iOS 12.4」には2019年7月24日時点で日本語の情報が記載されていませんが、英語で19件のセキュリティ問題への対応が実施されています。

セキュリティアップデートとしては古いiOSである「iOS10.3.4」「iOS9.3.6」もリリースされているようです。

英語の情報となりますが「iOS 12.4」に記載されているセキュリティコンテンツの内容についてお知らせします。

iOS 12.4

Released July 22, 2019

Core Data

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to leak memory

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2019-8646: Natalie Silvanovich of Google Project Zero

Core Data

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to cause arbitrary code execution

- Description: A use after free issue was addressed with improved memory management.

- CVE-2019-8647: Samuel Groß and Natalie Silvanovich of Google Project Zero

Core Data

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to cause unexpected application termination or arbitrary code execution

- Description: A memory corruption issue was addressed with improved input validation.

- CVE-2019-8660: Samuel Groß and Natalie Silvanovich of Google Project Zero

FaceTime

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to cause arbitrary code execution

- Description: A memory corruption issue was addressed with improved input validation.

- CVE-2019-8648: Tao Huang and Tielei Wang of Team Pangu

Found in Apps

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to leak memory

- Description: This issue was addressed with improved checks.

- CVE-2019-8663: Natalie Silvanovich of Google Project Zero

Foundation

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to cause unexpected application termination or arbitrary code execution

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2019-8641: Samuel Groß and Natalie Silvanovich of Google Project Zero

Heimdal

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: An issue existed in Samba that may allow attackers to perform unauthorized actions by intercepting communications between services

- Description: This issue was addressed with improved checks to prevent unauthorized actions.

- CVE-2018-16860: Isaac Boukris and Andrew Bartlett of the Samba Team and Catalyst

libxslt

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to view sensitive information

- Description: A stack overflow was addressed with improved input validation.

- CVE-2019-13118: found by OSS-Fuzz

Messages

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may cause an unexpected application termination

- Description: A denial of service issue was addressed with improved validation.

- CVE-2019-8665: Michael Hernandez of XYZ Marketing

Profiles

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A malicious application may be able to restrict access to websites

- Description: A validation issue existed in the entitlement verification. This issue was addressed with improved validation of the process entitlement.

- CVE-2019-8698: Luke Deshotels, Jordan Beichler, and William Enck of North Carolina State University; Costin Carabaș and Răzvan Deaconescu of University POLITEHNICA of Bucharest

Quick Look

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: An attacker may be able to trigger a use-after-free in an application deserializing an untrusted NSDictionary

- Description: This issue was addressed with improved checks.

- CVE-2019-8662: Natalie Silvanovich and Samuel Groß of Google Project Zero

Siri

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A remote attacker may be able to leak memory

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2019-8646: Natalie Silvanovich of Google Project Zero

Telephony

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: The initiator of a phone call may be able to cause the recipient to answer a simultaneous Walkie-Talkie connection

- Description: A logic issue existed in the answering of phone calls. The issue was addressed with improved state management.

- CVE-2019-8699: Marius Alexandru Boeru (@mboeru) and an anonymous researcher

UIFoundation

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: Parsing a maliciously crafted office document may lead to an unexpected application termination or arbitrary code execution

- Description: An out-of-bounds read was addressed with improved input validation.

- CVE-2019-8657: riusksk of VulWar Corp working with Trend Micro’s Zero Day Initiative

Wallet

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: A user may inadvertently complete an in-app purchase while on the lock screen

- Description: The issue was addressed with improved UI handling.

- CVE-2019-8682: Jeff Braswell (JeffBraswell.com)

WebKit

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: Processing maliciously crafted web content may lead to universal cross site scripting

- Description: A logic issue existed in the handling of document loads. This issue was addressed with improved state management.

- CVE-2019-8690: Sergei Glazunov of Google Project Zero

WebKit

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: Processing maliciously crafted web content may lead to universal cross site scripting

- Description: A logic issue existed in the handling of synchronous page loads. This issue was addressed with improved state management.

- CVE-2019-8649: Sergei Glazunov of Google Project Zero

WebKit

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: Processing maliciously crafted web content may lead to universal cross site scripting

- Description: A logic issue was addressed with improved state management.

- CVE-2019-8658: akayn working with Trend Micro’s Zero Day Initiative

WebKit

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation and later

- Impact: Processing maliciously crafted web content may lead to arbitrary code execution

- Description: Multiple memory corruption issues were addressed with improved memory handling.

- CVE-2019-8644: G. Geshev working with Trend Micro’s Zero Day Initiative

- CVE-2019-8666: Zongming Wang (王宗明) and Zhe Jin (金哲) from Chengdu Security Response Center of Qihoo 360 Technology Co. Ltd.

- CVE-2019-8669: akayn working with Trend Micro’s Zero Day Initiative

- CVE-2019-8671: Apple

- CVE-2019-8672: Samuel Groß of Google Project Zero

- CVE-2019-8673: Soyeon Park and Wen Xu of SSLab at Georgia Tech

- CVE-2019-8676: Soyeon Park and Wen Xu of SSLab at Georgia Tech

- CVE-2019-8677: Jihui Lu of Tencent KeenLab

- CVE-2019-8678: an anonymous researcher, Anthony Lai (@darkfloyd1014) of Knownsec, Ken Wong (@wwkenwong) of VXRL, Jeonghoon Shin (@singi21a) of Theori, Johnny Yu (@straight_blast) of VX Browser Exploitation Group, Chris Chan (@dr4g0nfl4me) of VX Browser Exploitation Group, Phil Mok (@shadyhamsters) of VX Browser Exploitation Group, Alan Ho (@alan_h0) of Knownsec, Byron Wai of VX Browser Exploitation

- CVE-2019-8679: Jihui Lu of Tencent KeenLab

- CVE-2019-8680: Jihui Lu of Tencent KeenLab

- CVE-2019-8681: G. Geshev working with Trend Micro Zero Day Initiative

- CVE-2019-8683: lokihardt of Google Project Zero

- CVE-2019-8684: lokihardt of Google Project Zero

- CVE-2019-8685: akayn, Dongzhuo Zhao working with ADLab of Venustech, Ken Wong (@wwkenwong) of VXRL, Anthony Lai (@darkfloyd1014) of VXRL, and Eric Lung (@Khlung1) of VXRL

- CVE-2019-8686: G. Geshev working with Trend Micro’s Zero Day Initiative

- CVE-2019-8687: Apple

- CVE-2019-8688: Insu Yun of SSLab at Georgia Tech

- CVE-2019-8689: lokihardt of Google Project Zero

Additional recognition

Game Center

- We would like to acknowledge Min (Spark) Zheng and Xiaolong Bai of Alibaba Inc. for their assistance.

MobileInstallation

- We would like to acknowledge Dany Lisiansky (@DanyL931) for their assistance.

Information about products not manufactured by Apple, or independent websites not controlled or tested by Apple, is provided without recommendation or endorsement. Apple assumes no responsibility with regard to the selection, performance, or use of third-party websites or products. Apple makes no representations regarding third-party website accuracy or reliability. Risks are inherent in the use of the Internet. Contact the vendor for additional information. Other company and product names may be trademarks of their respective owners.

公開日:

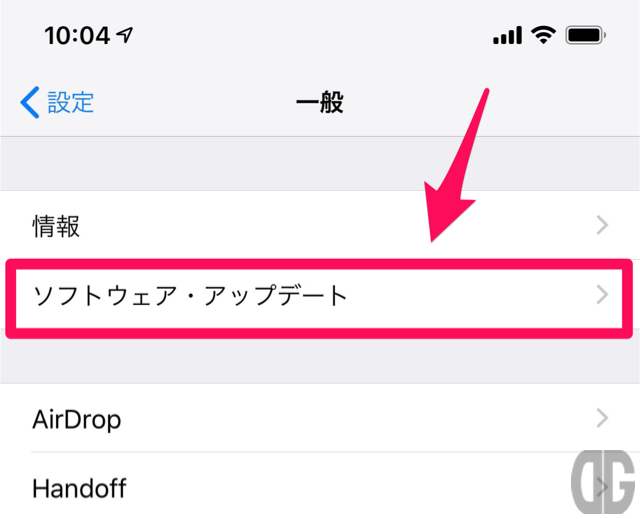

iOS 12.4へのアップデート手順と確認方法について

iPhone単体でのiOSのアップデート手順を紹介します。その他にiTunesからiOSのアップデートを行うことも可能です。

iOS12.4へのアップデート手順

[timeline]

[tl title=’1.「設定」アプリの起動’]

[/tl][tl title=’2.「一般」の選択’]

[/tl][tl title=’3.「ソフトウェア・アップデート」の選択’]

[/tl][tl title=’5.更新するiOSのバージョンがiOS12.4であることを確認し「ダウンロードとインストール」を選択’]

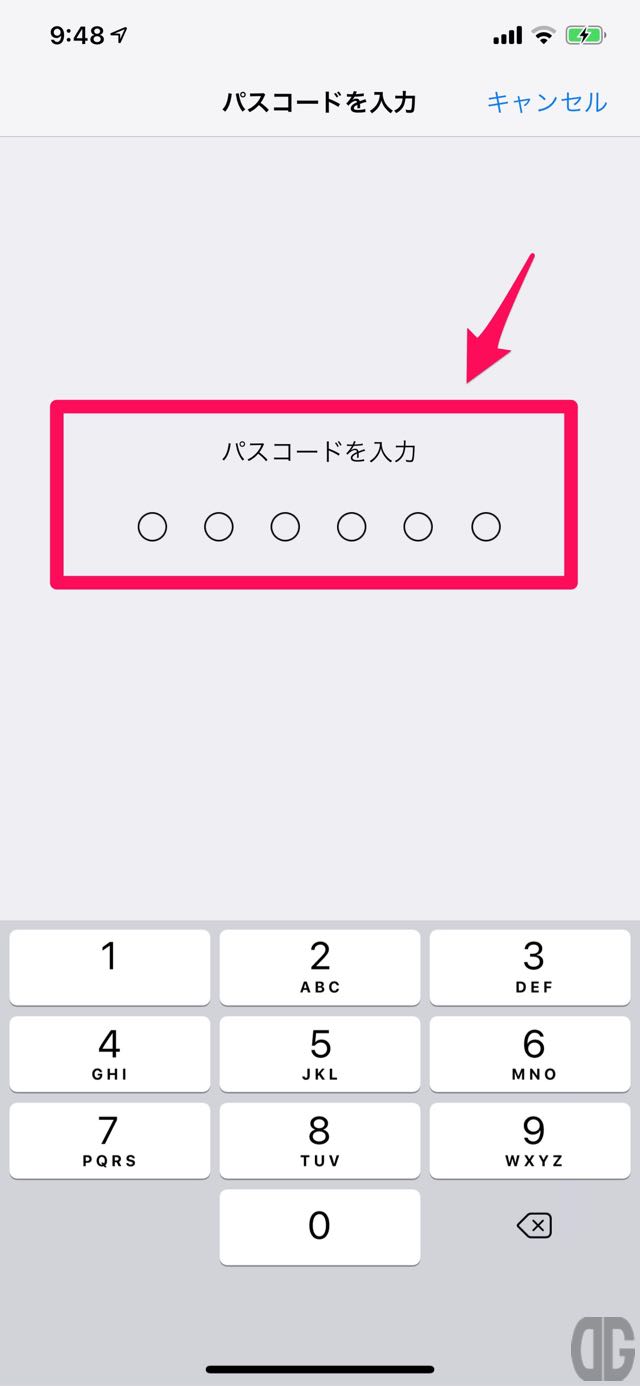

[/tl][tl title=’6.パスコードを入力’]

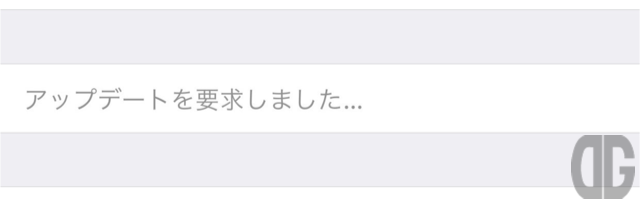

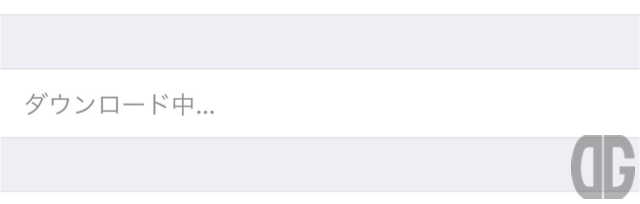

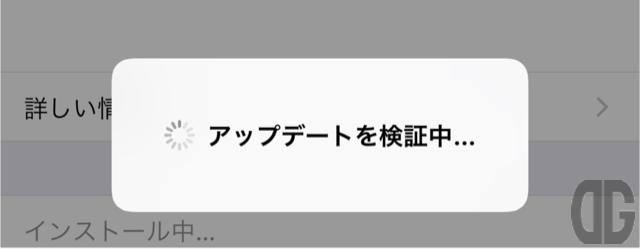

[/tl][tl title=’7.アップデートのダウンロード’]

[/tl][tl title=’8.「今すぐインストール」の選択’]

[/tl][tl title=’9.アップデートの完了’]

[/tl][tl][/tl][/timeline]

以上でアップデートは完了です。

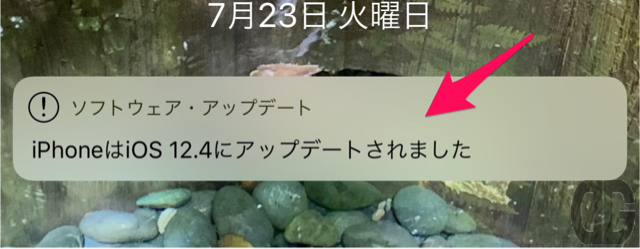

iOS12.4にアップデートされたことの確認方法(オプション)

待受画面が表示されればiOS 12.4に更新されていますが、不安なときには次のように行います。

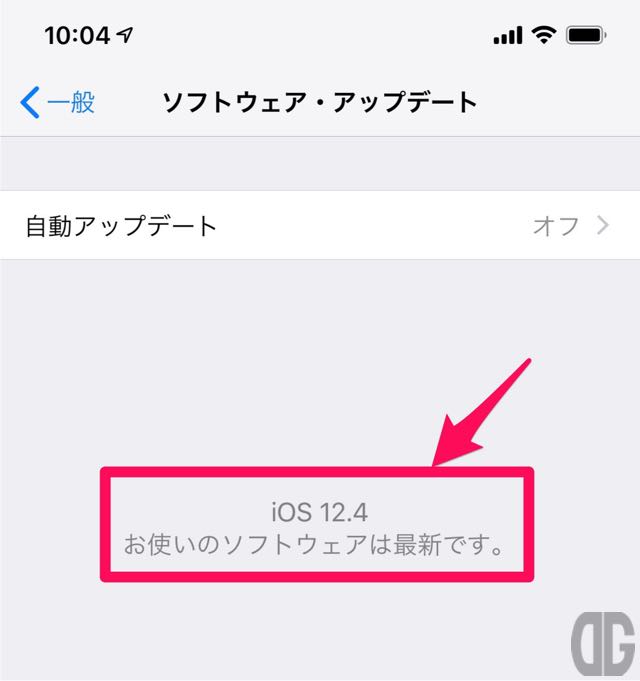

ソフトウェア・アップデート画面での確認

[timeline]

[tl title=’1.「設定」アプリの起動’][/tl]

[tl title=’2.「一般」をタップ’][/tl]

[tl title=’3.「ソフトウェア・アップデート」をタップ’][/tl]

[tl title=’4.iOS 12.4であることの確認’]

ソフトウェア・アップデート画面に「iOS 12.4 お使いのソフトウェアは最新です。」と表示されることを確認します。

[/tl][tl][/tl][/timeline]

情報画面での確認

また、情報画面でもiOSのバージョンを確認できます。

[timeline]

[tl label=’手順 1′ title=’「設定」アプリの起動’][/tl]

[tl label=’手順 2′ title=’「一般」をタップ’][/tl]

[tl label=’手順 3′ title=’「情報」をタップ’][/tl]

[tl label=’手順 4′ title=’iOS 12.4であることの確認’]

情報画面のソフトウェアバーションに「12.4」と表示されることを確認します。

詳細なバージョン(ビルド番号)を確認したい場合は「12.4」をタップすることで確認できます。

「12.3.1」をタップすると「12.4 (16G77)」と表示されます。

[/tl][tl][/tl][/timeline]

おわりに

秋に新しいiOS13がリリースされる予定なので、最新iOSとしてのメジャーアップデートはiOS 12.4が最後となるのではないかと考えています。

重大な新機能の問題やセキュリティ問題が発生しなければ、iOS12.4.1などマイナーアップデートも出ない可能性もあります。

iOS13ではiPhone用とiPad用にiOSが分離するようですし、かなり大幅な変更になるのではないかと考えています。

iOS12.4をしっかり使いこなしましょう。

今ところ大きな不具合には出会っていませんが更新ありましたら追記します。

では、今回はこの辺で。